Jeśli czytasz tego bloga, z pewnością zdajesz już sobie sprawę z tego, że zagrożenia w sieci czyhają na Ciebie praktycznie na każdym kroku. Jeśli nie jesteś stałym czytelnikiem, możliwe, że jesteś nieco mniej świadomy ryzyka, ale na pewno wiesz, na jakiej zasadzie działają wirusy komputerowe. Wiesz też, że wystarczy chwila nieuwagi, jedno kliencie w podejrzany link lub pobranie zainfekowanego pliku… Konsekwencje na ogół przychodzą natychmiastowo. Czym grozi zainfekowanie komputera? Jak rozsądnie korzystać z poczty e-mail, aby uniknąć problemów? Jak przed otwarciem sprawdzić, czy plik jest zainfekowany?

Czym grozi otworzenie zainfekowanego pliku?

Zakładam, że podobnie jak ja, jesteś aktywnym użytkownikiem Internetu i nie wyobrażasz sobie życia bez poczty email. Wykorzystujesz ją zapewne codziennie. Głównie do komunikacji, ale nie tylko.

Poczta e-mail jest niezbędna do założenia rachunku bankowego, podczas robienia zakupów online czy rejestrowania się na jakimkolwiek forum internetowym. Bez poczty nie stworzysz też konta w serwisie społecznościowym i nie wyślesz CV potencjalnemu pracodawcy, a przynajmniej nie będziesz się mógł z nim sprawnie komunikować i wymieniać dokumentami. Przykłady mogę mnożyć w nieskończoność.

Im dłuższa historia istnienia Twojej skrzynki, tym z reguły większa liczba maili, które przez nią przepływają. Wynika to z faktu, że w przeszłości połączyłeś ją z wieloma rachunkami, serwisami, forami czy profilami społecznościowymi. Możliwe też, że robiąc zakupy online, nie odznaczyłeś zgody na wysyłkę materiałów reklamowych, więc teraz jesteś nimi atakowany co kilka dni. O niechcianych mailach nawet nie wspomnę.

Dlaczego o tym mówię? Z bardzo prostego względu – poczta e-mail od zawsze stanowiła i do dziś przedmiot zainteresowania cyberprzestępców. Przy jej pomocy mogą oni stosunkowo łatwo przejąć kontrolę nad Twoim komputerem i tym samym wyrządzić Ci niemałe szkody. Im więcej maili przepływa przez Twoją skrzynkę, tym mniejsza jest Twoja czujność. Z pewnością wielu z nich nawet nie czytasz. Skanujesz je tylko wzrokiem lub automatycznie usuwasz po zweryfikowaniu tematu maila czy adresu nadawcy.

Tu jednak pojawia się spore ryzyko. Możesz bowiem łatwo przeoczyć literówkę w adresie mailowym lub zupełnie go zignorować i bazując na zawartości maila niesłusznie założyć, kto jest jego adresatem. Dalej wszystko odbywa się już według znanego scenariusza. Klikasz w zainfekowany link lub pobierasz załącznik i w tym momencie zaczynają się poważne problemy.

Co konkretnie Ci grozi?

Większość użytkowników Internetu bagatelizuje ryzyko lub niesłusznie zakłada, że prawdopodobieństwo ataku jest w ich przypadku wręcz minimalne. Takie przeświadczenie niestety usypia czujność i zwiększa poziom potencjalnego ryzyka. Przyznaj się – zaliczasz się do tej grupy?

Mam nadzieję, że nawet jeśli odpowiedziałeś na to pytanie twierdząco, to po przeczytaniu mojego artykułu, choć minimalnie zmienisz swoje podejście i zaczniesz zwracać większą uwagę na kwestie związane z bezpieczeństwem.

Dość jednak ogólników! Czas najwyższy na konkrety i przedstawienie kilku najważniejszych zagrożeń. Zaliczają się do nich przede wszystkim:

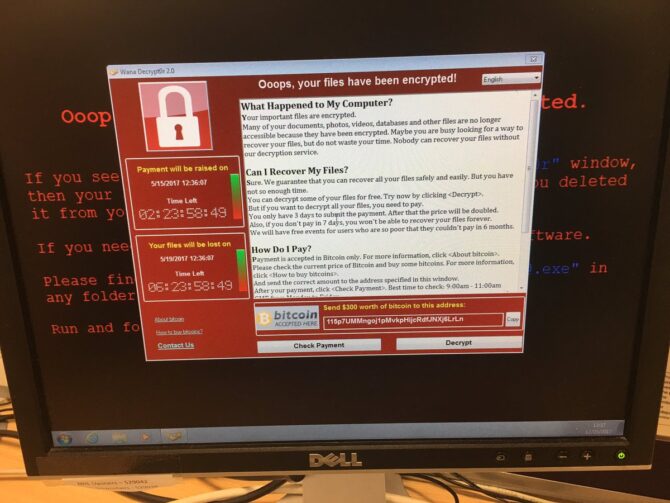

- Malware – Niezwykle pojemna kategoria zagrożeń, którą najogólniej można określić mianem złośliwego oprogramowania. Przejmuje ono kontrolę nad komputerem, szpieguje Twoje urządzenie, uszkadza pliki, a także modyfikuje i usuwa dane. Powszechnym działaniem cyberprzestępców jest również szyfrowanie dysków z jednoczesnym wysyłaniem żądania okupu (ransomware).

- Wirusy – To zapewne pierwsze, co przychodzi Ci na myśl w kontekście zagrożeń w sieci. Wirusy rozprzestrzeniają niszczycielski kod i infekują oprogramowanie komputera. Mogą nie tylko uszkodzić część plików czy zmienić strukturę folderów, ale też zablokować komputer czy nawet usunąć jego system operacyjny!

- Trojany – I choć mogłoby się wydawać, że nic gorszego niż wirus spotkać Cię nie może, musisz pamiętać o trojanach. Co do zasady są one w stanie wyrządzić większe szkody aniżeli wirusy, dlatego chętnie sięgają po nie cyberprzestępcy. Jak działają? Infekują komputer, a następnie przechodzą do usuwania informacji czy nawet wykradania poufnych informacji.

- Robaki – Robaki to kolejny przykład zagrożenia, które na Twoje nieszczęście bardzo szybko się rozprzestrzeniają – robaki posiadają zdolność samoreplikacji. W przeciwieństwie do wirusów nie potrzebują „nosiciela”. Pojawiają się na komputerze, a następnie wykorzystując adresy sieciowe innych komputerów, infekują kolejne urządzenia. Co robią robaki? Usuwają pliki, szyfrują je, wykradają poufne informacje…

- Spyware – Kolejnym poważnym zagrożeniem jest oprogramowanie śledzące. Jest ono dyskretnie instalowane na Twoim komputerze i dyskretnie „działa w tle”. Śledzi Twoje poczynania, skanuje zawartość dysków i folderów, zbiera szereg innych istotnych informacji dotyczących Twojego połączenia, sieci, routera itd. W skrajnych przypadkach spyware może nawet zdalnie kontrolować Twój komputer!

- Phishing – Z pewnością spotkałeś się już z tym terminem niejednokrotnie. Jest to rodzaj oszustwa internetowego, które ma na celu przede wszystkim wyłudzenie poufnych informacji (zwykle loginów i haseł). Do najpopularniejszych rodzajów phishingu zalicza się:

- spear phishing – phishing spersonalizowany, najbardziej skuteczny, gdyż poprzedzony precyzyjnym zbieraniem informacji na temat ofiary, tj. konkretnej osoby lub firmy;

- clone phishing – phishing polegający na wykorzystaniu prawdziwej wiadomości e-mail, w której następnie podmieniane są linki lub załączniki;

- whaling – (tzw. polowanie na grube ryby) atak, którego celem są osoby zajmujące wysokie stanowiska, przybierający często postać maila pochodzącego z różnego rodzaju instytucji czy kancelarii prawnych.

- Spam – Pewnie jesteś lekko zaskoczony, że spam również trafił na moją listę zagrożeń, ale nie jest to błąd. Niechciane wiadomości obciążają serwery poczty, zwiększają ryzyko utraty danych i bardzo często nakłaniają do podejmowania ryzykownych działań – operacji finansowych, rozsyłania wiadomości itd.

Powyższa lista oczywiście nie jest kompletna. Zagrożeń w sieci jest o wiele więcej i co gorsze, nieustannie ewoluują. Cyberprzestępcy inwestują niemałe środki i poświęcają sporo czasu, by nieustannie doskonalić stosowane metody i czynić swoje ataki jeszcze bardziej skutecznymi. Miej się zatem na baczności!

Jak zminimalizować ryzyko infekcji?

Wiesz już, że korzystanie z poczty e-mail niesie za sobą wiele zagrożeń. Jesteś w stanie nazwać sporą ich część. Czas zatem na garść praktycznych wskazówek, które pozwolą Ci zredukować ryzyko infekcji komputera do minimum. I choć może Ci się wydawać, że znajdujesz się na z góry straconej pozycji, naprawdę wiele zależy od Ciebie. Co konkretnie możesz zrobić?

1. Bądź czujny!

I choć może Ci się wydawać, że jest to banał – jest to najważniejsza rada, której mogę Ci udzielić. Nie da się ukryć, że serwisy pocztowe są nieustannie doskonalone i coraz skutecznej identyfikują potencjalne zagrożenia, jednak nadal nie są doskonałe. Ba! Zaryzykuję nawet stwierdzenie, że nigdy nie będą. Cyberprzestępcy również nie próżnują i ciągle zaskakują nas swoim nowymi pomysłami.

Jako właściciel skrzynki pocztowej znasz ją najlepiej. Wiesz, na jakich listach mailingowych znajduje się Twój adres mailowy, znasz serwisy, w których kiedyś się zarejestrowałeś oraz fora internetowe, których jesteś użytkownikiem. Wiesz też, jakich maili się spodziewasz – np. robiąc zakupy, zamawiają kuriera czy aplikując o pracę.

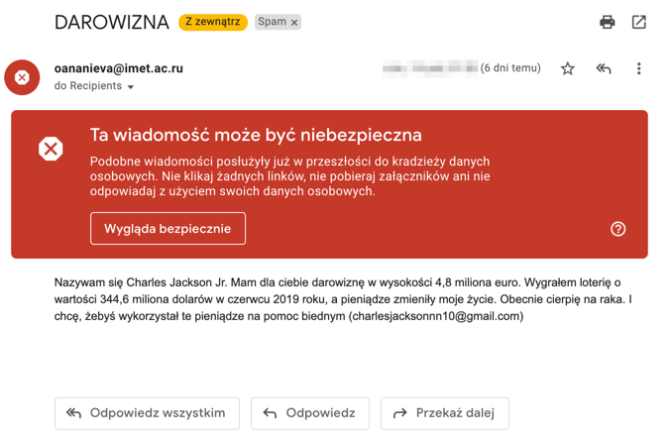

Jeśli na Twoją skrzynkę pocztową trafia mail od nieznajomego adresata albo mail, którego się nie spodziewasz (np. mail wyglądający jak wiadomość od kuriera czy banku), zachowaj czujność! Dokładnie sprawdź adres nadawcy pod kątem literówek i domeny. Jeśli zawiera linki lub załączniki, pod żadnym pozorem ich nie otwieraj, bez uprzedniego upewnienia się, że wiadomość rzeczywiście pochodzi od kuriera, banku lub znanego Ci adresata.

Nie licz na to, że otrzymasz spadek od rzekomego krewnego z zagranicy czy niespodziewany, przelew na dużą kwotę, który musisz tylko potwierdzić. Nie masz nawet co liczyć na otrzymanej nieopłaconej paczki, więc pohamuj wyobraźnię i nie daj się nabrać na te popularne chwyty.

2. Polegaj na swoim antywirusie

Zapewne na swoim komputerze masz zainstalowany program antywirusowy. Zakładam, że nie wybrałeś go przypadkowo i masz do niego zaufanie. A skoro tak jest, korzystaj z niego możliwie najczęściej. Na bieżąco skanuj swój komputer i koniecznie włącz automatyczne aktualizacje. Dzięki temu unikniesz wielu problemów i uchronisz się przed niejednym atakiem.

Dostałeś maila z dziwnym załącznikiem i nie jesteś pewien, czy powinieneś go otwierać. Bardzo możliwe, że Twój antywirus pozwala na przeskanowanie takiego pliku pod kątem bezpieczeństwa. Cała procedura trwa zaledwie chwilę, a może Cię uchronić przed szeregiem nieprzyjemnych konsekwencji.

Zobacz: Ranking najlepszych programów antywirusowych

W przypadku systemu Windows dobrym rozwiązaniem będzie co najmniej włączenie (i dbanie o aktualizację!) Windows Defender.

3. Wybierz dobrą pocztę e-mail

Jeśli posiadasz kilka adresów pocztowych, założonych w kilku różnych serwisach, z pewnością zauważyłeś, że odmiennie podchodzą one do kwestii ryzyka. Nie zawsze informują Cię o podejrzanych mailach, nie wszystkie „śmieciowe” maile oznaczają jako spam i nie oferują dodatkowych opcji zabezpieczeń (np. dwuskładnikowego logowania).

Mając na uwadze powyższe, rozsądnie wybierz swoją skrzynkę mailową. Mówiąc rozsądnie, mam na myśli najlepszą pod kątem bezpieczeństwa (Jak wybrać bezpieczną pocztę e-mail? Usługi i programy). Zastanawiasz się, którą powinieneś wybrać? Być może lekko się zdziwisz, ale najbezpieczniejszą skrzynką pocztową, którą polecam w większości przypadków, jest zdecydowanie Gmail (Jak zabezpieczyć swoją skrzynkę Gmail i konto Google?).

Nie dość, że ma najskuteczniejsze filtry antyspamowe, jakie widziałem, to skanuje załączniki w poszukiwaniu wirusów oraz stara się oznaczać wiadomości podejrzane i niebezpieczne. Może nie jest to najlepsze rozwiązanie pod względem prywatności, ale pod względem bezpieczeństwa – najlepsze masowo używane.

4. Nie zapominaj o aktualizacjach

Twój antywirus pewnie aktualizuje się automatycznie (jeśli nie, koniecznie zmień to w ustawieniach), ale nie tylko o nim powinieneś pomyśleć. Na bieżąco powinieneś aktualizować również swoją przeglądarkę internetową i system operacyjny. Tak, one również chronią Cię przed instalacją czy pobraniem szkodliwego oprogramowania, dlatego nigdy nie odkładaj aktualizacji na przyszłość.

Każda aktualizacja zawiera nie tylko pewne udoskonalenia, ale również tzw. łatki bezpieczeństwa, które chronią Cię przed pominiętymi lub niedawno zidentyfikowanymi zagrożeniami.

5. Sięgnij po narzędzia do skanowania plików i linków

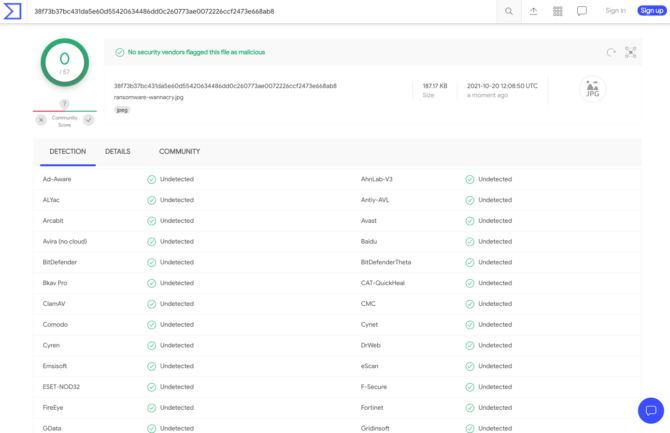

Alternatywnym i niezwykle skutecznym sposobem weryfikowania plików niewiadomego pochodzenia jest ich skanowanie przy pomocy zewnętrznych narzędzi. Doskonały przykład stanowi chociażby VirusTotal, który od lat cieszy się bardzo dużym zainteresowaniem i zaufaniem użytkowników sieci. Więcej szczegółów na temat sposobu jego działania prezentuję poniżej.

Czym jest i jak działa VirusTotal?

Zakładam, że przedstawione przeze mnie sposoby przeciwdziałania infekcji komputera za pośrednictwem poczty e-mail są Ci dobrze znane. Wyjątek mogą stanowić narzędzia przeznaczone do skanowania plików pod kątem ewentualnego zagrożenia.

Jako przykład takiego narzędzia podałem VirusTotal i zapewniam Cię, że nie był to przypadkowy wybór. Jest to naprawdę bardzo wartościowy serwis internetowy, z którego sam często korzystam. Umożliwia on szybkie skanowanie plików i linków, co do których masz pewne obawy. Analiza zwykle nie trwa długo i pozwala z dużym prawdopodobieństwem stwierdzić, czy plik lub strona są zainfekowane jakimkolwiek szkodliwym oprogramowaniem.

Dlaczego VirusTotal cechuje się ponadprzeciętną skutecznością? Powód jest bardzo prosty. Wykorzystuje on ponad 57 skanerów antywirusowych! Między innymi z tego względu nie może się z nim równać większość programów antywirusowych. Nie oznacza to jednak, że możesz zrezygnować z antywirusa. Absolutnie nie! VitusTotal nie zapewni Ci stałej ochrony, a jedynie doraźnie pozwoli zweryfikować konkretny plik/stronę internetową.

Narzędzie powstało w 2004 roku, a w 2012 roku trafiło w ręce Google. Przyczyniło się to do wzrostu jego popularności, a jednocześnie skuteczności. Dlaczego? Gdyż wyniki każdego skanowania są wykorzystywane do jego bieżącego doskonalenia. Można zatem stwierdzić, że używając VirustTotal, przyczyniasz się do wzrostu globalnego poziomu bezpieczeństwa w Internecie.

Jak korzystać z VirusTotal?

Wiesz już, czym jest VirusTotal, więc teraz czas na krótki poradnik dotyczący używania narzędzia. Korzystanie z niego jest dziecinnie proste, więc z pewnością nie będziesz miał z tym najmniejszych problemów. Całą procedurę mogę opisać w trzech krokach:

- Zajrzyj na stronę www.virustotal.com. Narzędzie działa w przeglądarce, więc nie musisz nic instalować!

- Wybierz, co ma być przedmiotem skanowania – plik, adres internetowy, adres IP, domena itd. I wybierz w tym celu odpowiednią zakładkę na stronie narzędzia – „File”, „URL” lub „Search”. Jeśli chcesz sprawdzić konkretny plik, wybierz zakładkę „File”, a następnie wskaż jego lokalizację na dysku.

- Zapoznaj się z wynikiem przeprowadzonej analizy. Jeśli plik okaże się zainfekowany, z pewnością szybko to zaobserwujesz na ekranie komputera. VirusTotal prezentuje wyniki skanowania dla każdego ze stosowanych silników antywirusowych. Oferuje również szereg dodatkowych informacji na temat pliku czy domeny, a nawet komentarze załączone przez zgromadzoną wokół narzędzia społeczność.

Pamiętaj, że mimo swojego zaawansowania narzędzie nie jest doskonałe i nie uchroni Cię w 100% przed potencjalnymi zagrożeniami. Korzystaj z niego jako dodatkowej warstwy zabezpieczenia, a niewątpliwie unikniesz wielu niepotrzebnych nerwów i problemów.

Prawdopodobnie najważniejsza uwaga związana z korzystaniem z VirusTotal! Skanowanie plików jest wprawdzie darmowe, jednak raz wrzucone i przeskanowane pozostają dostępne dla twórców serwisu i użytkowników posiadających konto premium (VT Intelligence). Oznacza to, że skanowany załącznik czy e-mail będą dostępne dla innych (np. badaczy bezpieczeństwa, ale też każdego, kto wykupi dostęp). Pamiętaj zatem, by nie skanować przy pomocy VirusTotal ważnych, firmowych maili, prezentacji zwierających szczegóły prowadzonej działalności oraz innych plików zawierających dane poufne.

Jeśli ten poradnik okazał się dla Ciebie przydatny, to nie zastanawiaj się ani chwile, tylko podziel się nim ze znajomymi w mediach społecznościowych i podeślij go rodzinie czy kolegom i koleżankom z pracy. Dzięki temu wszyscy zyskamy stadną, zbiorowa odporność w Internecie 😀

Zapisz się na bezpłatny 7-dniowy kurs e-mail:

PODSTAWY BEZPIECZEŃSTWA

i dowiedz się jak zabezpieczyć komputer, telefon i konta internetowe: