Phishing jest najprostszym, a jednocześnie najskuteczniejszym i najpopularniejszym rodzajem ataku, na który narażeni są praktycznie wszyscy — od dyrektorów czy pracowników dużych firm i korporacji, po zwykłych internautów takich jak ja czy Ty.

Ataki phishingowe trwają nieustannie i jeśli nie będziemy wiedzieć jak je rozpoznawać i jak się przed nimi bronić, to prędzej czy później możemy dołączyć do tysięcy ofiar, które każdego dnia tracą pieniądze w ich wyniku. Często są to oszczędności całego życia.

Czas więc poznać mechanizmy i sztuczki wykorzystywane przez cyberprzestępców, którzy nie atakują naszych komputerów, telefonów czy innych sprzętów, ale za pomocą phishingu atakują nas samych.

Co to jest phishing?

Na początek: Czym jest phishing, czyli definicja, którą warto poznać + kilka słów wyjaśnienia.

Phishing (czyt. fiszing) to rodzaj oszustwa polegającego na podszywaniu się pod inną osobę lub instytucję w celu wyłudzenia informacji, zainfekowania sprzętu złośliwym oprogramowaniem lub nakłonienia ofiary do określonych działań.

Do ataków typu phishing wykorzystywane są wszystkie formy komunikacji elektronicznej:

- wiadomości e-mail

- SMS-y

- wiadomości na komunikatorach (np. WhatsApp)

- wiadomości prywatne w serwisach społecznościowych (np. na Instagramie)

- rozmowy telefoniczne

Phishing — w przeciwieństwie do innych ataków komputerowych, które wykorzystują błędy, luki czy słabości w oprogramowaniu i jego konfiguracji — skupia się na wykorzystaniu metod takich jak socjotechnika lub inżynieria społeczna (ang. social engineering). Celem ataku phishingowego nie jest sprzęt czy oprogramowanie, ale sam człowiek.

W przypadku phishingu atakujący korzysta najczęściej z autorytetu osoby lub instytucji pod którą się podszywa, kontaktując się np. jako przełożony, kolega z pracy, bank, dostawca prądu, urząd, firma przewozowa lub znany sklep.

Treść wiadomości najczęściej ma za zadanie wzbudzić w odbiorcy silne emocje takie jak strach czy wymusić pośpiech, aby skłonić ofiarę do szybkiego działania, którego oczekuje atakujący.

Działaniami, do których ma skłaniać wiadomość phishingowa są często na przykład:

- podanie danych logowania do banku na spreparowanej stronie WWW

- podanie danych karty płatniczej / kredytowej

- wpisanie loginu i hasła logowania do skrzynki pocztowej czy innego serwisu internetowego po kliknięciu w link z wiadomości

- podanie danych osobowych (np. PESEL, nazwisko panieńskie matki, data urodzenia, miejsce urodzenia, numer dowodu) potrzebnych do uzyskania dostępu do niektórych kont lub np. zaciągnięcia kredytu

- pobranie pliku ze złośliwym oprogramowaniem (np. faktury, wezwania do zapłaty, pisma od kancelarii prawnej)

- instalacja złośliwego oprogramowania (np. ransomware, trojana, wirusa)

Samo słowo „phishing” powstało z połączenia słów „password” (czyli: hasło) i „fishing” (czyli: łowienie).

Phishing — przykłady

Od teorii przejdźmy do praktyki. Skoro już wiesz, jak działa phishing, to teraz na konkretnych przykładach postaram się pokazać Ci jak wyglądają ataki phishingowe. Zrzuty ekranu pochodzą z profilu CERT Polska na Twitterze, do którego obserwowania zachęcam.

Phishing e-mail

Najpopularniejszym rodzajem phishingu jest ten mailowy. Założę się, że Twoja skrzynka (a szczególnie folder SPAM) pełna jest tego typu dziwnych wiadomości wysyłanych masowo — od informacji o zablokowanym koncie w jakimś serwisie po rzekome faktury do pilnego opłacenia.

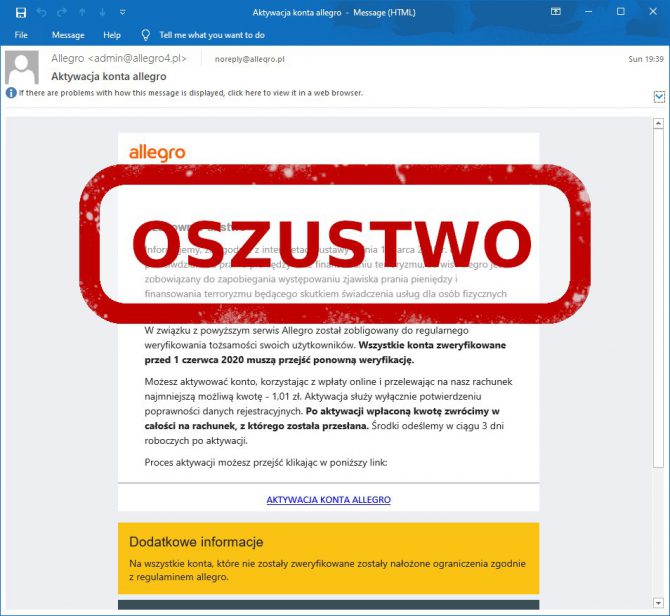

Przestępcy często podszywają się w e-mailach pod znany wszystkim serwis Allegro:

Czasem phishing może podszywać się pod Facebooka:

…lub popularny serwis ogłoszeniowy – OLX:

Częstym motywem phishingowych wiadomości e-mail są też faktury i płatności z nimi powiązane — oczywiście z niebezpiecznymi załącznikami lub linkami w treści:

Tego typu ataki często wymierzone są w firmy, ale oprócz przelewów i ich potwierdzeń na firmową skrzynkę e-mail mogą też przychodzić np. „zamówienia” czy „upomnienia”.

A do wielu skrzynek trafiają też czasem faktury do opłacenia np. od operatorów komórkowych, wyglądające identycznie jak maile wysyłane przez prawdziwego nadawcę. Nazywa się to „clone phishing” – przestępca bierze wygląd i treść prawdziwej wiadomości i wysyła Ci praktycznie identyczną — z tą różnicą, że linki prowadzą do innej strony niż oficjalna domena.

Na Twoją skrzynkę pocztową może napisać też np. kurier, który ma problemy z dostarczeniem Ci paczki i prosi o kliknięcie w link w mailu lub otwarcie załącznika:

Czytaj: Jak wybrać bezpieczną pocztę e-mail? Usługi i programy

SMS phishing (Smishing)

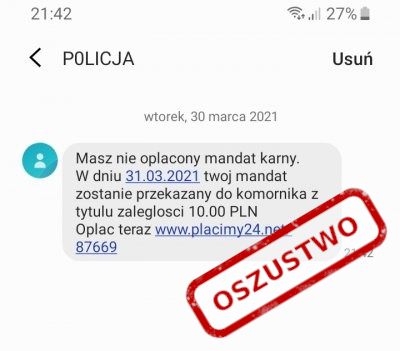

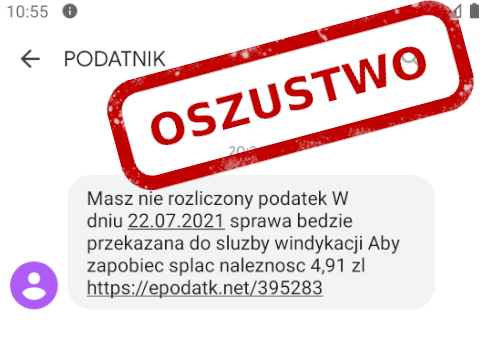

Phishing przez wiadomości SMS nazywany jest smishingiem. W dobie zalewu spamu i coraz lepszych filtrów antyspamowych w skrzynkach e-mail, część phisherów przerzuciła się na wysyłkę wiadomości SMS — te w przeciwieństwie do e-maili odczytuje praktycznie każdy. A dodatkowo w prosty sposób można wysyłać wiadomości z dowolną nazwą nadawcy SMS-a.

Może to być np. popularny SMS z dopłatą brakującej niewielkiej kwoty za fakturę operatora prądu, gazu, wody, internetu, telefonii itd.:

Gdy AliExpress i inne zagraniczne sklepy internetowe są tak popularne, do gry mogą wkroczyć także przestępcy wysyłający SMS-y z „dopłatą cła” czy innych opłat od przesyłek zagranicznych:

Standardowym trikiem są oczywiście wygrane w loteriach czy konkursach (kliknij, aby odebrać nagrodę!):

Albo inna forma „pieniędzy do odebrania”

Może przyjść SMS „od policji” w sprawie mandatu do opłacenia:

Albo od operatora komórkowego:

…lub Urzędu Skarbowego ze zwrotem czy niedopłatą podatku:

No i oczywiście przestępcy nie śpią i starają się dopasować treść i zawartość swoich ataków do aktualnej sytuacji w kraju, nastrojów czy trwających wydarzeń. Przykładem niech będzie kwestia szczepień i fałszywy SMS w tej sprawie:

Kreatywność i przebiegłość phisherów nie zna granic!

Phishing telefoniczny (Vishing)

Mniej popularnym rodzajem phishingu jest phishing przez telefon (czyli: Vishing). Atak ten wymaga trochę więcej zachodu ze strony przestępców, bo w końcu po drugiej stronie słuchawki musi być żywy człowiek, który do Ciebie dzwoni. Niestety skuteczność takich ataków jest duża. Tym bardziej że tak jak w poprzednim przypadku, tak i tutaj phisherzy mogą dzwonić z dowolnie wybranego przez siebie numeru (np. numeru infolinii banku), który wyświetli się na twoim telefonie.

Przykład takiego ataku (phishing bankowy) w formie telefonu od fałszywego pracownika banku pokazuje świetnie serwis Niebezpiecznik na poniższym wideo:

Inne ataki phishingowe

Oprócz e-maila, SMS-ów i rozmów telefonicznych, tego typu ataki phishingowe mają miejsce w praktycznie każdym możliwym miejscu.

- Na Messengerze czy innym komunikatorze (możesz np. dostać wiadomość z prośbą o opłacenie zamówienia „od znajomego”, któremu przestępca przejął konto i wcześniej poznał Waszą historię rozmów, aby pisać podobnie jak Twój znajomy)

- Na Facebooku czy Instagramie (gdzie np. ktoś, podszywając się pod Support FB czy Insta będzie starał się przekonać Cię, że Twoje konto czy fanpage mogą zostać usunięte lub zablokowane, jeśli nie podejmiesz jakiejś akcji)

- Na OLX czy Vinted (gdzie osoba potencjalnie zainteresowana zakupem będzie chciała przenieść rozmowę poza ten serwis albo w inny sposób przesłać Ci link do fałszywego „odbioru płatności”)

Jak rozpoznać phishing?

Dobrze przygotowany phishing naprawdę trudno rozpoznać. Jednak większość masowych ataków ma kilka cech, na które warto zwrócić szczególną uwagę:

- wiadomości często są pełne błędów językowych, gramatycznych i nie są pisane poprawną polszczyzną

- zazwyczaj wiadomości zmuszają do pilnego i szybkiego działania i grożą nieprzyjemnymi konsekwencjami (konto zablokowane, weryfikacja, usunięty fanpage, wyłącznie prądu itd.)

- mogą zawierać dziwny numer, adres lub nazwę nadawcy (adres nadawcy e-maila, nazwa nadawcy SMS-a, nazwa konta na serwisie społecznościowym czy komunikatorze)

- zawierają linka, który nie jest w domenie firmy czy instytucji (np. allego-platnosci24[.]pl zamiast allegro.pl)

- zawierają załączniki w niestandardowym formacie jak na to, co powinno tam być (np. .zip, ,.xls, .xlsx, .rar, .iso czy .doc zamiast zwykłej faktury w PDF)

Zaraz napiszę o liście zasad, które pozwolą Ci bronić się przed phishingiem, ale chwile wcześniej wspomnę jednak o jego niebezpieczniejszej odmianie.

Spear phishing – groźniejsza odmiana

Ataki phishingowe wykonywane są zazwyczaj na masową skalę — setki tysięcy wiadomości e-mail czy SMS podszywających się pod PGE, Tauron, Allegro, InPost i inne firmy czy instytucje wysyłane są do Polaków w każdej godzinie. Jest jednak znacznie groźniejsza odmiana phishingu, która jest — niestety — znacznie skuteczniejsza od masowo i na oślep wysyłanych wiadomości. Jest nią spear phishing.

Spear phishing (phishing profilowany, phishing ukierunkowany) to rodzaj ataku phishingowego wykorzystujący wcześniej pozyskane informacje o potencjalnych ofiarach w celu zwiększenia jego skuteczności.

Gdy przestępca masowo wysyła informacje o koniecznej dopłacie do paczki czy brakującej niewielkiej kwocie do zapłaty za prąd, liczy, że odbiorca akurat czeka na jakąś paczkę (co jest bardzo prawdopodobne), albo akurat korzysta z tej, a nie innej firmy dostarczającej prąd (na co akurat też jest duża szansa, bo jest ich w Polsce tylko kilka). Taka wiadomość trafia wtedy na podatny grunt i znacznie zwiększa się prawdopodobieństwo, że odbiorca da się złapać na haczyk i stanie się ofiarą.

Inaczej jest w przypadku spear phishingu, gdzie cyberprzestępca wykorzystuje zebrane czy pozyskane wcześniej informacje na nasz temat, aby przygotować wiadomość dopasowaną do nas. Jeden z przykładów takiego ukierunkowanego ataku znajdziesz wyżej (telefoniczny phishing bankowy).

Jak oszust pozyskuje te dane? Z włamań i wycieków z innych miejsc w sieci. Musimy być przygotowani na to, że wiadomość phishingowa będzie z „naszego banku”, a w treści znajdziemy informacje odnoszące się do naszej relacji z bankiem (np. 4 ostatnie cyfry karty, rodzaj karty, imię i nazwisko itd.). Dałem przykład banku, ale równie dobrze ktoś podszywający się pod sklep internetowy, może wiedzieć co zamawialiśmy, albo podszywający się pod biuro podróży — wiedzieć na jaką wycieczkę się wybieramy.

Różne dane na swój temat zostawiamy w wielu miejscach — jak choćby dane dot. banku czy karty przy płatnościach za zakupy w sklepach. Twoje dane wyciekają i zawsze będą wyciekać. Musisz więc liczyć się z tym, że atak spear phishingowy może być profilowany tak dobrze, że będziesz mieć niemal pewność, że kontaktuje się z Tobą ta konkretna firma czy instytucja.

Skrajnym przykładem ukierunkowanych i profilowanych ataków phishingowych jest whaling (po polsku: wielorybnictwo), czyli próba ataku phishingowego na osobę będącą na ważnym stanowisku w firmie czy instytucji (np. prezes firmy, osoba od przelewów dużych kwot w instytucji itd.). W takim przypadku jedna mocno sprofilowana i skuteczna wiadomość phishingowa może przynieść przestępcy spory zysk.

Jak się bronić przez phishingiem?

Przygotowałem listę 4 zasad, które warto przestrzegać, jeśli chcemy uchronić się przed phishingiem.

1. Weryfikuj nadawcę wiadomości!

- Domena nadawcy e-maila wygląda inaczej niż zwykle? Nie klikaj i nie otwieraj załączników.

- Nadawca SMS-a wygląda podejrzanie? Nic nie rób i w nic nie klikaj.

- Wiadomość na komunikatorze czy w social media z konta, z którym nie korespondowałeś? Nie odpisuj.

2. Nie klikaj w linki z niespodziewanych wiadomości. Wejdź na stronę WWW, wpisując adres ręcznie.

- Konto zostało zablokowane? Nie klikaj.

- Profil w serwisie społecznościowym wymaga weryfikacji? Nie klikaj.

- Ze względów bezpieczeństwa trzeba ustalić nowe hasło? Nie klikaj.

- Trzeba autoryzować płatność? Nie klikaj.

A jeżeli musisz już kliknąć w link, bo innej opcji nie ma, to zweryfikuj czy adres strony WWW jest prawidłowy:

- czy jest to prawidłowa domena (np. allego.pl, a nie „allegro-payment.md”)

- czy nie ma literówek i zmienionych znaków (np. „I” miast „l”, „rn” zamiast „m”)

- czy w adresie strony nie ma „dziwnych ogonków” z innych alfabetów (np. „ķ” zamiast „k”)

3. Weryfikuj informację innym kanałem kontaktowym (lub samodzielnie inicjując kontakt)

- Ktoś prosi w mailu o przelew na nowy numer konta? Zadzwoń lub napisz SMS z prośbą o potwierdzenie.

- Firma czy bank dzwoni i pyta Twoje dane? Oddzwoń samodzielnie, wybierając numer ze strony WWW lub napisz na czacie na stronie firmy.

- Dostajesz SMS z informacją o konieczności zapłaty? Zadzwoń (na numer ze strony WWW wpisanej ręcznie) i zapytaj o szczegóły.

- Dzwoni policjant, prokurator czy śledczy i ma jakiś prośbę? Zadzwoń na komisariat czy do prokuratury i zweryfikuj czy taka osoba tam pracuje + poproś o połączenie z nią.

4. Nie pobieraj i nie otwieraj załączników do maili, których się nie spodziewasz.

- Nieoczekiwana faktura do zapłaty? Jeśli znasz tę firmę, to zweryfikuj inną drogą. Nie znasz — wiadomość do kosza.

- Wezwanie do zapłaty? Jeśli wszystko płacisz na czas — wiadomość do kosza.

- Ważne wezwanie czy pismo w załączniku? Jeśli się go nies podziewasz, to do kosza. Jeżeli prawdziwe, to przyjdzie pewnie też pocztą tradycyjną.

Ważne, aby stosować te zasady wszystkie razem. Nadawcę wiadomości (czy numer, z którego ktoś dzwoni) można sfałszować, ale już samodzielny telefon na numer infolinii, albo napisanie maila na znany wcześniej adres czy wejście na stronę WWW wpisując adres „z palca” (a nie z linka) powinny wyjaśnić sprawę.

Poza tym zawsze warto zabezpieczyć wszystkie swoje konta za pomocą weryfikacji dwuetapowej (2FA) w formie klucza U2F, który jako jedyna metoda jest odporny na ataki phishingowe!

No i daj sobie czas i nie działaj pod wpływem emocji. Jeśli rzeczywiście wygrałeś/aś w konkursie, masz zaległość w płatności faktury, wpadło pilne zamówienie, czeka paczka, konto zostało zablokowane czy ktoś chce przelać Ci pieniądze to nic się nie stanie, jeśli weźmiesz kilka oddechów i zajmiesz się wszystkim po kilku chwilach, z dystansem, sprawdzając i weryfikując całość krok po kroku. Ta minuta czy dwie mogą czasem uratować Twój cały majątek.

Quiz: czy rozpoznasz phishing?

Teraz o phishingu wiesz już bardzo wiele. Pewnie więcej niż większość Twojej rodziny czy znajomych. Jeśli chcesz sprawdzić swoją wiedzę, to mam dla Ciebie QUIZ przygotowany przez firmę Google 🙂

Znajdziesz go pod adresem:

https://phishingquiz.withgoogle.com/?hl=pl

Aby rozpocząć, musisz podać swoje imię i adres e-mail, które zostają wykorzystane do pokazania Ci 8 wiadomości. Twoim zadaniem będzie odgadnąć czy ta wiadomość jest prawdziwa, czy to phishing.

Jeżeli nie chcesz podawać prawdziwych danych, oczywiście możesz wpisać tam cokolwiek – imię i e-mail będą użyte tylko do pokazania ich jako odbiorcy wiadomości w quizie i tym samym zwiększenia jego „realności”.

Uda Ci się mieć 8/8 poprawnych odpowiedzi? 🙂

Gdzie zgłosić phishing?

Gdy już dostaniesz wiadomość i rozpoznasz, że to jest phishing, to przede wszystkim gratuluję, że udało Ci się uchronić przed zagrożeniem. Możesz jednak pomóc innym i zgłosić taką próbę w odpowiednie miejsce, jakim jest strona https://incydent.cert.pl/ prowadzona przez CERT Polska.

Ekipa oprócz wydania ostrzeżeń przed każdym nowym atakiem lub odmianą ataku phishingowego (ale nie tylko!), stara się aktywnie przeciwdziałać takim atakom, blokując strony WWW, wykorzystywane w atakach phishingowych za pomocą DNS, z których korzystają niektórzy polscy operatorzy i dostawcy internetu. Pisałem o tym więcej w moim artykule o bezpieczeństwie DNS, do którego przeczytania Cię zachęcam.

A na koniec mam do Ciebie prośbę. Ten poradnik, jak i pozostałe treści na blogu stworzyłem i udostępniam za darmo wszystkim zainteresowanym. Zależy mi, aby podnieść poziom bezpieczeństwa polaków w internecie. Będę więc wdzięczny, jeśli pomożesz mi realizować tę misję, udostępniając link do tego poradnika w mediach społecznościowych i wysyłając go znajomym.

Pomóż mi nagłośnić temat, bo im więcej osób dowie się czym jest phishing, jak działają przestępcy i jak z nimi walczyć, tym wszyscy będziemy bezpieczniejsi! Dzięki 🙂

Zapisz się na bezpłatny 7-dniowy kurs e-mail:

PODSTAWY BEZPIECZEŃSTWA

i dowiedz się jak zabezpieczyć komputer, telefon i konta internetowe: