Bezpieczeństwo w internecie jest kluczowe – podczas zakupów, logowania do poczty czy zwykłego przeglądania stron.

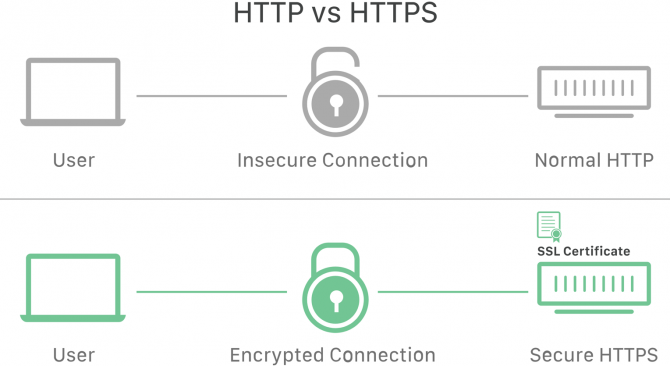

Najważniejsza różnica między HTTP a HTTPS polega na tym, że HTTP przesyła dane jawnym tekstem, a HTTPS szyfruje całą komunikację między przeglądarką a serwerem, chroniąc poufne informacje przed nieautoryzowanym dostępem.

Niniejszy poradnik wyjaśnia, czym są te protokoły, jak działają, dlaczego różnica między nimi ma znaczenie oraz jakie praktyczne kroki możesz podjąć, aby chronić swoje dane.

- Protokół HTTP – fundamenty komunikacji internetowej

- Protokół HTTPS – bezpieczna ewolucja

- Podstawowe różnice między HTTP a HTTPS

- Certyfikaty SSL/TLS – klucz do bezpieczeństwa

- Rodzaje certyfikatów SSL – jakie są różnice?

- Dlaczego HTTPS ma znaczenie dla bezpieczeństwa

- Zagrożenia, przed którymi chroni HTTPS

- Jak rozpoznać, że strona korzysta z HTTPS

- Zagrożenia publicznych sieci Wi‑Fi i jak HTTPS cię chroni

- Ponad HTTPS – dodatkowe praktyki bezpieczeństwa

- Przyszłość bezpieczeństwa internetowego

Protokół HTTP – fundamenty komunikacji internetowej

HTTP (Hypertext Transfer Protocol) to bazowy protokół komunikacji przeglądarki z serwerem – odpowiada za przesyłanie tekstu, obrazów i multimediów. Dzięki swojej prostocie stał się standardem sieci WWW.

Sposób działania można porównać do pocztówki: przeglądarka wysyła żądanie do serwera, serwer odsyła odpowiedź, a proces powtarza się przy przechodzeniu między stronami. Komunikacja w HTTP nie jest szyfrowana – dane przesyłane są jawnym tekstem.

HTTP domyślnie używa portu 80. Choć był przełomowy, jego brak szyfrowania stanowi poważny problem: dane przesyłane przez HTTP można przechwycić, co czyni go mało bezpiecznym w nowoczesnych realiach.

Protokół HTTPS – bezpieczna ewolucja

HTTPS (Hypertext Transfer Protocol Secure) to zabezpieczona wersja HTTP, powstała dzięki technologii SSL, a dziś oparta na nowszym standardzie TLS. HTTPS szyfruje dane przesyłane między przeglądarką a serwerem, zapewniając poufność, integralność i uwierzytelnianie.

Połączenie HTTPS działa domyślnie na porcie 443/TCP. Dla użytkownika jest to w dużej mierze niewidoczne – sygnałem bezpiecznego połączenia jest prefiks „https://” oraz ikona/komunikat stanu bezpieczeństwa w przeglądarce.

Podstawowe różnice między HTTP a HTTPS

Aby łatwo porównać HTTP i HTTPS, zwróć uwagę na kluczowe aspekty działania obu protokołów:

| Aspekt | HTTP | HTTPS |

|---|---|---|

| Szyfrowanie | brak (tekst jawny) | TLS szyfruje całą komunikację |

| Uwierzytelnianie tożsamości | brak | certyfikat SSL/TLS potwierdza tożsamość serwisu |

| Integralność danych | brak ochrony | ochrona przed modyfikacją w trakcie transmisji |

| Port domyślny | 80/TCP | 443/TCP |

| Ostrzeżenia w przeglądarce | często „Not Secure” | status bezpieczny (ikona/komunikat) |

| Zastosowania | niesensytywne treści, ruch testowy | logowanie, płatności, formularze, całe serwisy |

| Wpływ na SEO | brak korzyści | pozytywny sygnał rankingowy w Google |

Szyfrowanie sprawia, że nawet przechwycone dane są bezużyteczne dla osób nieuprawnionych, a TLS zapewnia integralność i uwierzytelnienie połączenia.

Certyfikaty SSL/TLS – klucz do bezpieczeństwa

Certyfikaty SSL/TLS zabezpieczają transmisję poufnych danych (loginy, hasła, karty płatnicze, dane osobowe) i uwierzytelniają tożsamość serwisu przy użyciu kryptografii klucza publicznego.

Tak przebiega zestawienie szyfrowanej sesji (handshake) w uproszczeniu:

- Krok 1 – przeglądarka łączy się z serwerem i żąda certyfikatu;

- Krok 2 – serwer przesyła certyfikat z kluczem publicznym, przeglądarka weryfikuje jego ważność i zaufanie;

- Krok 3 – przeglądarka generuje klucz sesyjny, szyfruje go kluczem publicznym serwera i przesyła, po czym obie strony używają wspólnego klucza do szyfrowania danych.

TLS (Transport Layer Security) to następca SSL – obecnie rekomendowane są wersje TLS 1.2 lub, najlepiej, TLS 1.3.

Certyfikaty wydają zaufane urzędy certyfikacji (CA – Certificate Authorities). Popularną darmową opcją jest Let’s Encrypt, powszechnie akceptowana przez przeglądarki.

Rodzaje certyfikatów SSL – jakie są różnice?

Wybór typu certyfikatu zależy od potrzeb bezpieczeństwa i charakteru serwisu:

- DV (Domain Validation) – podstawowe uwierzytelnienie właściciela domeny i szyfrowanie transmisji;

- OV (Organization Validation) – weryfikacja danych organizacji oraz szyfrowanie, większa wiarygodność;

- EV (Extended Validation) – najszersza weryfikacja podmiotu, najwyższy poziom zaufania;

- wildcard – jeden certyfikat zabezpiecza wszystkie subdomeny danej domeny (np. *.twojafirma.pl);

- multi‑domain (SAN) – jeden certyfikat dla wielu różnych domen i subdomen.

Dla blogów i stron osobistych najczęściej wystarcza DV, a dla e‑commerce i finansów rekomendowane są OV/EV.

Dlaczego HTTPS ma znaczenie dla bezpieczeństwa

HTTPS znacząco redukuje ryzyko ataków, chroni wrażliwe dane i buduje zaufanie użytkowników – dziś powinien być standardem na każdej stronie.

Najważniejsze korzyści płynące z wdrożenia HTTPS to:

- poufność – dane są szyfrowane i nieczytelne dla podsłuchującego,

- integralność – informacje nie mogą zostać potajemnie zmienione po drodze,

- uwierzytelnienie – certyfikat potwierdza, że łączysz się z właściwą witryną,

- większe zaufanie użytkowników – brak ostrzeżeń „Not Secure”,

- korzyści SEO – pozytywny sygnał rankingowy i lepsze UX.

Zagrożenia, przed którymi chroni HTTPS

Oto najczęstsze zagrożenia, przed którymi HTTPS realnie pomaga się bronić:

- man‑in‑the‑middle (MITM) – atakujący podsłuchuje lub modyfikuje komunikację; szyfrowanie sprawia, że zobaczy jedynie bezużyteczne dane;

- phishing – przeglądarka weryfikuje certyfikat i ostrzega przed nieprawidłowościami, choć zawsze trzeba sprawdzać dokładny adres URL;

- SSL stripping – wymuszanie przejścia z HTTPS na HTTP, przed którym chroni polityka HSTS (HTTP Strict Transport Security).

Jak rozpoznać, że strona korzysta z HTTPS

Przed podaniem danych upewnij się, że połączenie jest szyfrowane:

- sprawdź, czy adres zaczyna się od https://,

- kliknij ikonę informacji/kłódki i przejrzyj szczegóły połączenia,

- zweryfikuj ważność certyfikatu i wystawcę (dla OV/EV także nazwę organizacji),

- zwracaj uwagę na ostrzeżenia typu „Połączenie nie jest prywatne”.

W Chrome kłódkę zastąpił neutralny symbol bezpieczeństwa – kluczowe jest sprawdzanie adresu domeny i szczegółów certyfikatu.

Zagrożenia publicznych sieci Wi‑Fi i jak HTTPS cię chroni

W publicznych sieciach Wi‑Fi HTTPS nadal szyfruje dane i utrudnia podsłuch, nawet gdy sieć jest niezaufana.

Aby ograniczyć ryzyko podczas korzystania z otwartych hotspotów, stosuj poniższe zasady:

- wyłącz automatyczne łączenie z otwartymi sieciami,

- loguj się i przesyłaj dane wyłącznie przez witryny z HTTPS,

- zawsze sprawdzaj pełny adres URL i ostrzeżenia przeglądarki,

- w przypadku stron bez HTTPS, korzystaj z zaufanego VPN,

- unikaj wprowadzania wrażliwych danych na podejrzanych stronach.

Ponad HTTPS – dodatkowe praktyki bezpieczeństwa

HTTPS chroni transmisję, ale nie rozwiązuje wszystkich problemów – konieczne są dodatkowe warstwy ochrony.

Najważniejsze działania, które warto wdrożyć równolegle z HTTPS:

- uwierzytelnianie dwuskładnikowe (2FA) – druga forma potwierdzenia (kod, aplikacja) chroni konto nawet po wycieku hasła;

- regularne aktualizacje – system, CMS, wtyczki i przeglądarki powinny być zawsze aktualne;

- menedżer haseł – generuje i przechowuje długie, unikalne hasła dla każdej usługi;

- kopie zapasowe – automatyczne, cykliczne backupy kluczowych danych umożliwiają szybkie przywrócenie po incydencie;

- zasada najmniejszych uprawnień – ograniczaj dostęp do minimum koniecznego, monitoruj logi i anomalie.

Przyszłość bezpieczeństwa internetowego

HTTP/3 i QUIC przyspieszają i stabilizują połączenia, zwłaszcza w niestabilnych sieciach, co w praktyce poprawia bezpieczeństwo i komfort użytkowania.

Coraz większą popularność zdobywa architektura zero trust (ZTA): nie ufaj domyślnie – każda tożsamość i każde urządzenie są weryfikowane przed dostępem do zasobów. Edukacja użytkowników pozostaje równie ważna, bo świadomy użytkownik to najtrudniejszy cel dla cyberprzestępcy.

Zapisz się na bezpłatny 7-dniowy kurs e-mail:

PODSTAWY BEZPIECZEŃSTWA

i dowiedz się jak zabezpieczyć komputer, telefon i konta internetowe: