Firewall – tarcza przeciwko zagrożeniom z internetu. Jak działa pierwsza linią obrony Twojej sieci i jak go skonfigurować? Najważniejsze informacje o tej blokadzie znajdziesz w moim przewodniku.

Firewall, inaczej zwany zaporą sieciową, to program lub urządzenie, które kontroluje ruch sieciowy i zapewnia ochronę sieci wewnętrznych przed nieautoryzowanym dostępem z sieci publicznych czyli domyślnie niezaufanych. To strażnik zabezpieczający sieć przed atakami z zewnątrz i pomagający kontrolować ruch wychodzący z sieci.

W praktyce użycie zapory sieciowej blokuje niepowołanym osobom zdalny dostęp do Twojego komputera i zawartych na nim danych. W ten sposób chroni przed atakami ze strony crackerów, przesyłaniem złośliwego oprogramowania lub zdalnym logowaniem.

Z drugiej strony, firewall to brama do internetu: określa z jakich zasobów zewnętrznych może korzystać pracownik firmy lub Twoje dziecko.

Jak działa zapora sieciowa firewall? Za chwilę poznasz szczegóły, na początek trzeba wiedzieć, że podstawą działania są reguły, które określają, jakie połączenia są dozwolone, a jakie blokowane.

Firewall, to ktoś w rodzaju portiera, który przygląda się osobom wchodzącym do budynku i zatrzymującego nie spełniających ustalonych kryteriów.

Wspomniane reguły ustawisz dla:

- konkretnych portów czyli punktów wejścia do systemów komputerowych, które służą do komunikacji z innymi komputerami i sieciami,

- adresów IP,

- zawartości,

- protokołów sieciowych.

Dzięki regułom kontrolujesz, które aplikacje i usługi mają dostęp do sieci oraz jakie dane są przesyłane. Ważną funkcją zapory sieciowej jest – oprócz monitorowania ruchu sieciowego – zapisywanie najważniejszych zdarzeń.

Rodzaje firewalla

Zapory ogniowe dzielone są na:

- firewall programowy – używany jako oprogramowanie na konkretny komputer (np. moduł zapory sieciowej ma Windows i wiele antywirusów) lub serwer, zazwyczaj możesz go ręcznie skonfigurować; zapora programowa jest świetnym rozwiązaniem w przypadku komputerów osobistych i sieci domowych,

- firewall sprzętowy – fizyczne urządzenie ustawione najczęściej pomiędzy routerem a złączem internetowym, firewalle sprzętowe działają często na zasadzie plug-and-play, filtrują ruch sieciowy, ale mogą też wystąpić w roli routera, przejąć funkcję serwera DNS lub wziąć na siebie tworzenie niezależnych sieci lokalnych czyli NAT, w firmach chętnie używana jest zapora sieciowa typu UTM czyli Unified Threat Management zabezpieczająca sieć na wielu płaszczyznach,

- firewall hybrydowy – łączy elementy firewalla programowego i sprzętowego,

- firewall w chmurze (cloud firewall) – najczęściej wykorzystywany w sieciach firmowych, to firewalle nowej generacji, który bardzo dokładnie analizuje pakiety danych pod kątem zagrożeń, np. rozpoznaje anomalie ruchu sieciowego i kontroluje aplikacje.

Jak działa firewall?

Zapora sieciowa jest szalenie ważnym narzędziem, które chroni przed atakami oraz kontroluje ruch sieciowy.

Jak już wiesz, firewall działa na zasadzie reguł. Robi to na różnych poziomach sieci:

- systemowym – na pojedynczym komputerze, zapewnia kontrolę dostępu do konkretnych portów, zezwala/blokuje ruch sieciowy dla poszczególnych aplikacji,

- urządzenia sieciowego – działa na poziomie sieci lokalnej lub rozległej. Taki firewall skontroluje ruch wychodzący z sieci, filtrując go np. w routerze. Używana jest również zapora sprzętowa.

Spójrz, jak konkretnie działają zapory sieciowe w sieciach domowych i firmowych.

Każdy pakiet danych, który przechodzi przez zaporę sieciową do sieci LAN, jest analizowany i porównywany z określonymi regułami. Firewall sprawdza skąd pochodzą dane, co zawierają i jaki jest ich adres docelowy.

Pakiety sieciowe spełniają warunki określone w regule? Firewall je przepuszcza. Nie? Zostają zablokowane.

Przykładowo, jeżeli ustawiłeś regułę, że ruch wychodzący na porcie 80 (usługa HTTP) jest dozwolony, to firewall przepuści ten ruch, natomiast jeśli reguła mówi, że ruch przychodzący na port 21 (usługa FTP) jest zabroniony, to zapora zablokuje ten ruch.

Tryby działania firewalla

Zapora sieciowa firewall może działać w trybie:

- stateless – zapora sieciowa, która patrzy na adres źródłowy, bazując na adresie IP nadawcy/odbiorcy oraz jego porcie,

- stateful – ruch sieciowy filtrowany jest na podstawie stanu połączenia. Zapora ogniowa zapamiętuje, jakie połączenia sieciowe zostały ustanowione i które dane zostały już przesłane, a następnie porównuje każdy nowy pakiet danych z zapamiętanymi informacjami. Jeśli pakiet danych pasuje do danego połączenia, to zostanie przepuszczony, w przeciwnym przypadku zostanie zablokowany,

- systemu wykrywania ataków, który analizuje ruch sieciowy w celu wykrycia podejrzanych aktywności. Takie systemy często wykorzystują algorytmy uczenia maszynowego i sztuczną inteligencję (AI), aby szukać nowych, nieznanych zagrożeń.

Jak ustawić firewall?

Pierwszy krok to wybór odpowiedniego oprogramowania lub urządzenia, które spełni Twoje potrzeby i będzie kompatybilny z systemem operacyjnym urządzenia.

Kolejny ruch, to konfiguracja firewalla czyli definicja reguł określających, jakie połączenia sieciowe mają być dozwolone, a jakie zabronione.

Najczęściej zrobisz to w dwóch miejscach: na poziomie oprogramowania lub na zewnętrznym urządzeniu, takim jak router.

W przypadku firewalla systemowego – dobry przykład to Zapora i ochrona sieci w systemie operacyjnym Windows – reguły ustawisz w panelu sterowania systemu Windows. W przypadku firewalla urządzenia sieciowego, takiego jak router, reguły definiuje się w panelu konfiguracyjnym urządzenia.

Zapory sieciowe działające jako oprogramowanie skonfigurujesz ręcznie. Np. ustawisz reguły dla aplikacji, aby zablokować dostęp do sieci dla niepotrzebnych, niechcianych lub groźnych programów czy tak skonfigurować firewall, aby blokował niebezpieczne witryny internetowe lub ataki phishingowe.

W przypadku konfiguracji firewalla na routerze, pamiętaj, aby ustawić reguły, które zabezpieczą sieć przed nieautoryzowanym dostępem. Możesz np. zablokować połączenia przychodzące na niepotrzebne porty, np. używane do P2P lub gier online. Inne rozwiązanie, to ustawienie reguł dla konkretnych adresów IP i blokowanie połączeń z niebezpiecznych źródeł.

Rozwiązania stosowane w firmach są bardziej rozbudowane, podobnie konfiguracja zapory ogniowej. Obejmuje m.in. stworzenie listy pracowników uprawnionych do korzystania z poszczególnych usług.

Konfiguracja firewalla na routerze

Aby skonfigurować firewall na routerze, musisz przejść do panelu administracyjnego routera, znaleźć sekcję dotyczącą firewalla, włączyć lub wyłączyć firewalla, skonfigurować reguły, zapisać zmiany i zrestartować router. Dzięki temu będziesz miał pewność, że zabezpieczyłeś sieć.

Oto kolejne kroki, które należy wykonać aby skonfigurować zapory sieciowe na routerze.

- Wejdź do panelu administracyjnego routera

Otwórz przeglądarkę internetową i wpisz adres IP routera. Domyślny adres IP routera zazwyczaj znajdziesz na spodzie urządzenia lub w instrukcji obsługi na stronie producenta. Po wpisaniu adresu IP routera, zostaniesz poproszony o podanie nazwy użytkownika i hasła.

- Znajdź sekcję dotyczącą firewalla

Po zalogowaniu się do panelu administracyjnego znajdź sekcję dotyczącą firewalla. Zazwyczaj znajduje się ona w obszarze zabezpieczeń lub w ustawieniach zaawansowanych.

- Włącz lub wyłącz zaporę ogniową

Pierwszym krokiem w konfiguracji firewalla jest włączenie lub wyłączenie go. Zazwyczaj w sekcji dotyczącej firewalla znajduje się przełącznik, który pozwala włączyć lub wyłączyć firewall.

- Skonfiguruj reguły

Teraz pora na konfigurację reguł firewalla. Reguły określają, które połączenia są dozwolone, a które blokowane. Aby skonfigurować reguły zapory, musisz określić, które porty, protokoły i adresy IP mają być zablokowane/dozwolone.

Szczegóły różnią się w zależności od producenta zapory ogniowej. Zazwyczaj musisz przejść do sekcji dotyczącej reguł, tam dodać nową lub edytujesz istniejącą. W polach reguły wprowadzisz informacje dotyczące portów, protokołów i adresów IP.

- Zapisz zmiany i zrestartuj router

Po skonfigurowaniu firewalla na routerze zapisz zmiany i zrestartuj urządzenie.

Uwaga! Podczas konfiguracji firewalla zachowaj ostrożność. Jeżeli reguły, które wybierzesz okażą się zbyt restrykcyjne, to możesz wylać dziecko z kąpielą: zyskasz ochronę przed złośliwym oprogramowaniem ale stracisz dostęp do niektórych aplikacji lub usług online. Zbyt luźne reguły mogą natomiast nie obronić Cię przed atakami hakerskimi.

Zapora sieciowa – konfiguracja firewalla na komputerze z Windows

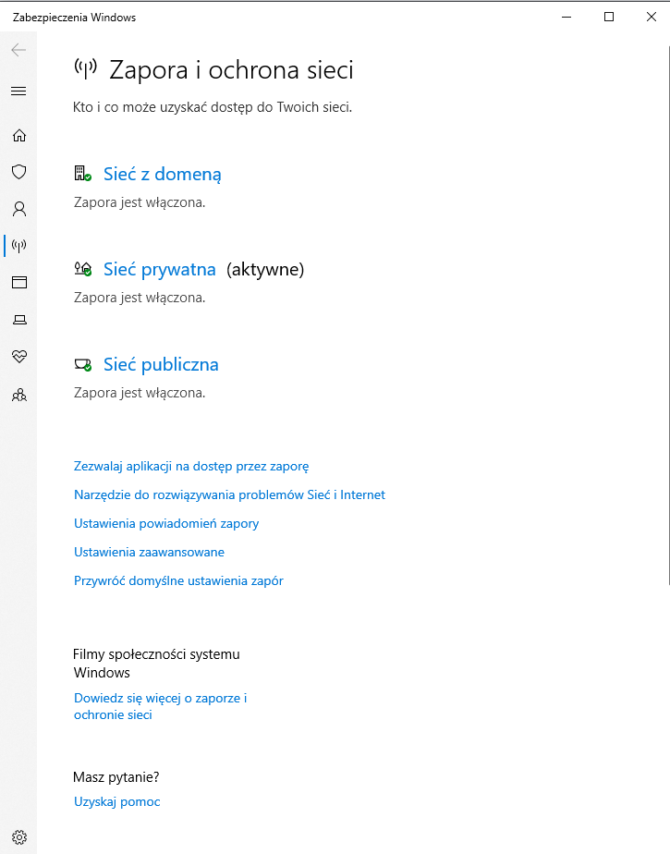

Jak skonfigurować firewall pokażę Ci na przykładzie narzędzia Zapora i ochrona sieci dla systemu operacyjnego Windows 10.

Ta zapora sieciowa działa w ramach Microsoft Defender wbudowanego w system operacyjny. Filtruje dane, które są przesyłane do i z systemu, a także blokuje aplikacje uznane za szkodliwe.

Ścianę ogniową możesz włączyć/wyłączyć, choć ta druga opcja nie jest polecana. Masz też dostęp do trzech profili sieciowych: dla sieci w miejscu pracy (sieć z domeną), sieci prywatnej (domowej) oraz sieci publicznej przy łączeniu się z internetem na lotniskach, w kawiarniach lub innymi hotspotami.

- Wpisz w wyszukiwarkę systemową (lewy dolny róg ekranu) „Zapora i ochrona sieci”.

- Wybierz sieć, dla której chcesz wykonać konfigurację – kliknij w nią.

- Możesz również skorzystać z dodatkowych opcji:

- zezwalaj aplikacji na dostęp przez zaporę, np. jeżeli zapora sieciowa blokuje dostęp do aplikacji, z której chcesz skorzystać możesz dodać wyjątek,

- narzędzie do rozwiązywania problemów Sieci i Internet,

- ustawienia powiadomień zapory, możesz wybrać powiadomienia, które chcesz otrzymywać z Zabezpieczeń Windows,

- przywróć domyślne ustawienia zapór – przydatne narzędzie jeśli system operacyjny lub aplikacje działają nieprawidłowo po tym, jak użytkownik zapory wprowadził wcześniej zmiany,

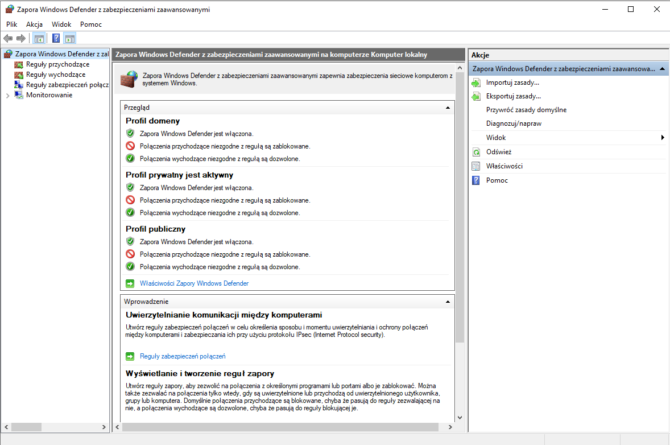

- ustawienia zaawansowane – dla osób, które wiedzą, jak samodzielnie ustawić reguły dla ruchu przychodzącego i wychodzącego.

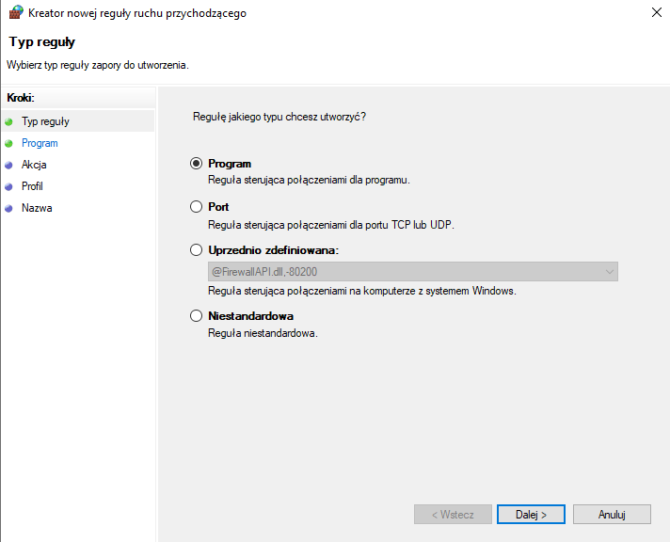

- Dodaj reguły – To obszar, w którym dodasz reguły dla programów i portów. W ten sposób określisz, które aplikacje i usługi mają dostęp do sieci:

- kliknij na „Reguły przychodzące” po lewej stronie ekranu,

- wybierz „Nowa reguła” po prawej stronie ekranu,

- wybierz typ reguły: program, port, uprzednio zdefiniowana lub niestandardowa,

- wybierz, co chcesz zablokować lub zezwolić i postępuj zgodnie z instrukcjami na ekranie,

- wpisz nazwę reguły i opis (opcjonalnie),

- zapisz regułę.

- Skonfiguruj profile w Zapora i ochrona sieci.

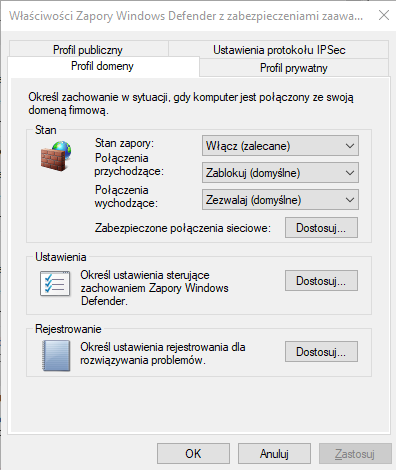

Jak już pisałem, w Microsoft Defender znajdziesz trzy profile: sieć w miejscu pracy (sieć z domeną), sieć w domu/pracy (sieć prywatna) oraz sieć publiczna (w miejscach publicznych, urządzenie ustawione jest jako niewykrywalne). Każdy z nich ma inne ustawienia firewalla, które możesz zmieniać w zależności od miejsca korzystania z urządzenia:

- po wejściu w Zapora i ochrona sieci wybierz Ustawienia zaawansowane,

- kliknij we Właściwości Zapory Windows Defender (w sekcji Przegląd),

- wybierz profil, dla którego chcesz skonfigurować firewall,

- zmień ustawienia firewalla dla wybranego profilu, zgodnie z Twoimi potrzebami,

- zapisz zmiany.

- Przetestuj ustawienia firewalla

Po skonfigurowaniu firewalla warto sprawdzić czy zapora sieciowa działa prawidłowo. Możesz to zrobić na kilka sposobów:

- Spróbuj połączyć się z siecią z zablokowanego portu lub aplikacji. Jeśli nie możesz połączyć się, oznacza to, że ustawienia firewalla działają poprawnie.

- Użyj narzędzi online do testowania, np. ShieldsUP! firmy Gibson Research Corporation (https://www.grc.com/x/ne.dll?bh0bkyd2=). Po kliknięciu przycisku „Proceed”, aplikacja oceni czy firewall dobrze chroni Twój komputer przed atakami z zewnątrz.

- Sprawdź logi zdarzeń firewalla, aby zobaczyć, czy nie ma żadnych nieprawidłowości. Jeśli widzisz w logach jakieś podejrzane aktywności, może to oznaczać, że twoje ustawienia firewalla wymagają poprawy.

Jak widzisz, skonfigurowanie firewalla na komputerze z Windows wymaga trochę czasu i wysiłku, ale w nagrodę zyskasz mocną ochronę przed atakami z zewnątrz. Ważne jest odpowiednie skonfigurowanie reguł oraz ich regularne testowanie. I na koniec: pamiętaj, że firewall nie zastępuje antywirusa tylko go uzupełnia.

Zapora sieciowa – konfiguracja firewalla na komputerze z macOS

Firewall możesz stosować również na komputerach z systemem operacyjnym macOS.

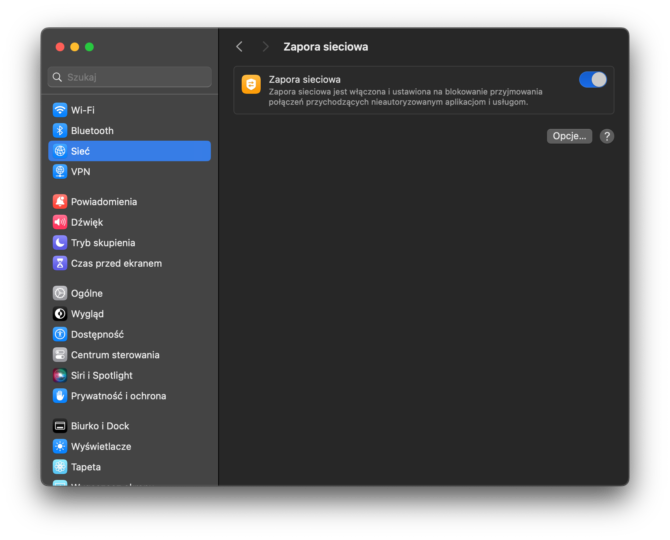

Aby skonfigurować zaporę sieciową i blokować niechciane połączenia z sieci na komputerze z macOS, należy postępować zgodnie z następującymi krokami:

- Kliknij na menu Apple w lewym górnym rogu ekranu i wybierz „Ustawienia systemowe”.

- Kliknij na ikonę „Sieć” na pasku bocznym.

- Wybierz „Zapora sieciowa” po prawej stronie.

- Kliknij na przycisk zamykający w prawym górnym rogu okna „Zapora sieciowa”, aby włączyć zaporę sieciową.

- Wybierz poziom blokowania połączeń przychodzących zgodnie z Twoimi preferencjami:

- dopuszczanie tylko połączeń do określonych aplikacji i usług – kliknij w przycisk dodawania „+”, a następnie wybierz aplikację lub usługę w wyświetlonym oknie dialogowym,

- dopuszczanie tylko połączeń do najważniejszych aplikacji i usług – włącz Blokuj wszystkie połączenia przychodzące,

- automatyczne dopuszczanie połączeń przychodzących przez aplikacje wbudowane – włącz Aplikacje wbudowane przyjmują połączenia przychodzące automatycznie,

- automatyczne dopuszczanie połączeń przychodzących przez pobrane aplikacje podpisane – włącz Pobrane aplikacje podpisane przyjmują połączenia przychodzące automatycznie,

- utrudnianie crackerom i złośliwemu oprogramowaniu wykrycia Maca – włącz opcję Włącz tryb utajony.

- Możesz dodać nowe aplikacje lub usługi do listy dopuszczonych, klikając na przycisk „+” w dolnym lewym rogu okna „Zapora sieciowa”. Możesz też usunąć aplikacje lub usługi z listy dopuszczonych, klikając na przycisk „-” obok nazwy aplikacji lub usługi.

- Jeśli chcesz, możesz włączyć tryb utajony, który blokuje żądania połączeń z nieznanych źródeł.

- Po zakończeniu konfiguracji kliknij na przycisk „OK”, aby zapisać zmiany.

Działanie zapory ogniowej w Linux

Swojego firewalla mają też systemy operacyjne Linux. To IPTABLES, narzędzie, które jest częścią jądra systemu i służy do filtrowania, modyfikowania i przekierowywania ruchu sieciowego.

Dzięki IPTABLES skonfigurujesz zaporę dla różnych scenariuszy, np. blokowanie określonych adresów IP lub portów, umożliwienie tylko połączeń z określonej sieci, czy też ustawienie ograniczeń dla wskazanych protokołów.

Konfiguracja IPTABLES odbywa się za pomocą linii poleceń. Jego zaletą jest elastyczność i możliwość tworzenie skomplikowanych reguł filtrowania. Istnieje też wiele narzędzi i bibliotek, które pomagają w łatwiejszej konfiguracji zapory sieciowej, np. UFW (Uncomplicated Firewall) z prostym interfejsem lub bardziej zaawansowane Firewalld.

Zapora firewall – pytania i odpowiedzi (Q&A)

Czym jest zapora firewall?

Firewall (zapora sieciowa, ściana ogniowa) to rodzaj blokady pomiędzy siecią wewnętrzną (w domu, firmie), a internetem działającej w czasie rzeczywistym. Rolą zapory ogniowej jest filtrowaniu ruchu z sieci zewnętrznej oraz ochrona przed nieuprawnionym dostępem do sieci wewnętrznej, urządzeń i danych, które się na nich znajdują. Zadaniem zapory ogniowej jest też monitorowanie ruchu sieciowego.

Co blokuje firewall?

Firewall blokuje nieuprawnione działania, przede wszystkim dostęp do Twojej sieci. Zapora jest jedynym punktem, przez który można się dostać do sieci lokalnej.

Jakie są rodzaje zapór firewall?

Zapory sieciowe można podzielić na różne grupy, najbardziej popularne podziały obejmują firewalle programowe i firewalle sprzętowe oraz zapory sieciowe na bieżąco filtrujące pakiety danych (na poziomie sieci/pakietu, to najczęściej routery) oraz pośredniczące (zapory proxy, działają na poziomie aplikacji lub usługi).

Zapisz się na bezpłatny 7-dniowy kurs e-mail:

PODSTAWY BEZPIECZEŃSTWA

i dowiedz się jak zabezpieczyć komputer, telefon i konta internetowe: