Hasło. Podstawowe zabezpieczenie wielu miejsc w internecie, od konta bankowego przez skrzynkę mailową, po Facebooka czy firmowy komputer. Hasła jednak mają to do siebie, że muszą być bezpieczne, a my je musimy pamiętać. Jakie hasła są bezpieczne? Jak stworzyć bezpieczne hasło i je zapamiętać?

O tym wszystkim postaram się dziś Tobie napisać. Napiszę też trochę o wyciekach danych (loginów, haseł i danych osobowych), oraz o tym, co przestępcy robią z naszymi danymi po takim wycieku i jak wyciek hasła do nic nieznaczącej strony może przyczynić się do wyczyszczenia naszego konta bankowego, oraz kradzieży pieniędzy naszych bliskich.

Postaram się, aby było 100% praktycznie i choć wpis może wydawać się przydługi, to zachęcam Cię do jego uważnego przeczytania. No to zaczynamy 🙂

O wyciekających hasłach i danych osobowych…

To, co warto sobie powiedzieć na początek, to fakt, że hasła wyciekają i będą wyciekać. Niezależnie od tego, jak silne hasło stworzymy, to prędzej czy później zostanie ono ujawnione w wyniku wycieku. Rządy, urzędy, korporacje, firmy, instytucje, sklepy, fora internetowe – wszystkie te miejsca są na celowniku cyberprzestępców, którzy próbują wydobyć z nich dane osobowe, oraz nasze hasła. I oczywiście regularnie im się to udaje, a my nic na to nie możemy poradzić.

Marriot, Morele, MediaExpert, Neo24, PlayStation Network, Play, Uber, Netia, OLX, mBank, Getin Bank, Plus Bank – to tylko kilka firm, z których w ostatnich latach wyciekły dane. Czasem w wyniku błędu, innym razem w wyniku włamania. Często poprzez połączenie jednego i drugiego.

W grudniu 2017 roku do sieci trafiła ogromna baza danych, zawierająca ok. 1,4 miliarda adresów e-mail i haseł. Zaufana Trzecia Strona wraz z badaczami pragnącymi zachować anonimowość wykonała analizę, z której wynika, że w bazie znajduje się ponad 10 milionów kont z polskimi adresami e-mail. W bazie znajdowały się adresy poczty elektronicznej i hasła pochodzące z kilkuset różnych wycieków danych.

Od czasu wejścia w życie RODO (GDPR), czyli Rozporządzenia o Ochronie Danych Osobowych, częściej dowiadujemy się o wyciekach danych. Wcześniej firmy ukrywały fakt włamania i dopóki przestępca sam nie ujawnił danych, utrzymywały całość w tajemnicy. Teraz firmy i instytucje mają w większości przypadków obowiązek ujawnienia wycieku danych osobowych oraz poinformowania o tym osób, których dane wyciekły.

Lista TOP 100 najpopularniejszych haseł

Ze wspomnianego już wycieku, mogliśmy dowiedzieć się też jakich haseł najczęściej używają Polacy. Oto lista TOP 100 najczęściej wybieranych haseł:

| Miejsce | Hasło |

|---|---|

| 1 | 123456 |

| 2 | qwerty |

| 3 | 123456789 |

| 4 | 12345 |

| 5 | zaq12wsx |

| 6 | polska |

| 7 | 111111 |

| 8 | 1234 |

| 9 | misiek |

| 10 | monika |

| 11 | marcin |

| 12 | 12345678 |

| 13 | mateusz |

| 14 | 123qwe |

| 15 | 123 |

| 16 | 1234567 |

| 17 | 123123 |

| 18 | 1234567890 |

| 19 | qwerty1 |

| 20 | karolina |

| 21 | agnieszka |

| 22 | bartek |

| 23 | polska1 |

| 24 | password |

| 25 | qwe123 |

| 26 | damian |

| 27 | 1qaz2wsx |

| 28 | michal |

| 29 | samsung |

| 30 | qwerty123 |

| 31 | zxcvbnm |

| 32 | kacper |

| 33 | maciek |

| 34 | kasia |

| 35 | kochanie |

| 36 | qwertyuiop |

| 37 | lol123 |

| 38 | myszka |

| 39 | kasia1 |

| 40 | 666666 |

| 41 | qazwsx |

| 42 | natalia |

| 43 | 000000 |

| 44 | lukasz |

| 45 | piotrek |

| 46 | dupa |

| 47 | daniel |

| 48 | madzia |

| 49 | 1q2w3e |

| 50 | 1q2w3e4r |

| 51 | misiaczek |

| 52 | patryk |

| 53 | komputer |

| 54 | dragon |

| 55 | haslo1 |

| 56 | adrian |

| 57 | abc123 |

| 58 | matrix |

| 59 | mateusz1 |

| 60 | kochamcie |

| 61 | niunia |

| 62 | 1qazxsw2 |

| 63 | 123321 |

| 64 | dupa123 |

| 65 | aaaaaa |

| 66 | haslo |

| 67 | marcin1 |

| 68 | weronika |

| 69 | robert |

| 70 | justyna |

| 71 | wojtek |

| 72 | dominika |

| 73 | kamil1 |

| 74 | paulina |

| 75 | kamil |

| 76 | master |

| 77 | klaudia |

| 78 | dominik |

| 79 | monika1 |

| 80 | 123456a |

| 81 | sebastian |

| 82 | kocham |

| 83 | misiek1 |

| 84 | 654321 |

| 85 | mariusz |

| 86 | 1234qwer |

| 87 | komputer1 |

| 88 | dupadupa |

| 89 | bartek1 |

| 90 | magda |

| 91 | michal1 |

| 92 | 1111 |

| 93 | barcelona |

| 94 | kamila |

| 95 | 11111 |

| 96 | patrycja |

| 97 | tomek1 |

| 98 | ewelina |

| 99 | wiktoria |

| 100 | marta |

Co robią przestępcy po wycieku haseł?

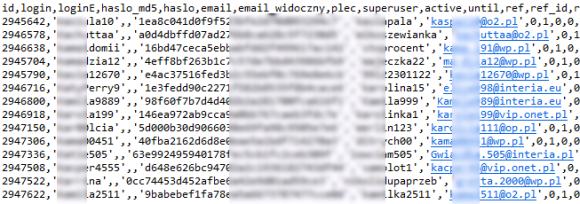

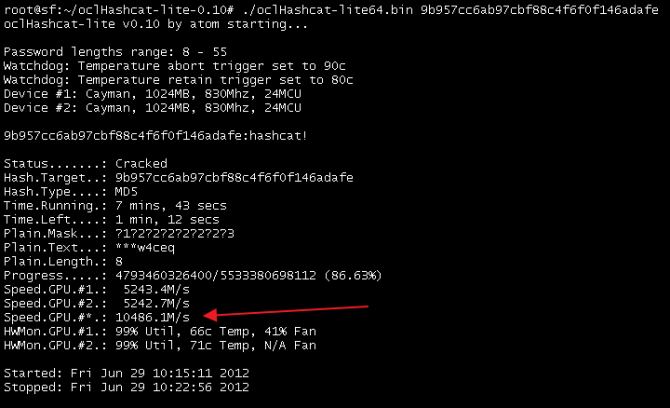

W firmach, usługach i innych miejscach, w których podajemy hasło, przechowywane jest ono zazwyczaj one w formie „szyfrowanej” (precyzyjniej: w formie jednokierunkowej funkcji skrótu). I tak np. hasło basia123 w bazie danych, która wycieka z firmy, może wyglądać np. tak: bf09dbc9f907c7197778a85fs1a56c3b. W wyniku wycieku, w ręce przestępców trafiają więc informacje o nas, takie jak adres e-mail, w połączeniu z hasłem, które trzeba odgadnąć. Przestępcy, którzy zdobyli dane z wycieku haseł, szybko przystępują więc do pracy.

Jak więc szybko zgadnąć ogromne ilości haseł? Nie jest to zadanie trudne, jeśli jest się w posiadaniu informacji, o jakich tym haseł używają Polacy, lub jakich haseł najczęściej się używa. Najpopularniejsze hasła można złamać w ciągu ułamków sekund.

Jak (niestety) często wygląda tworzenie hasła?

Ustal swoje nowe hasło.karolina

Hasło musi zawierać litery i cyfrykarolina123

Hasło musi zawierać wielką literęKarolina123

Hasło musi zawierać znak specjalnyKarolina123!

Imiona bliskich nam osób, czy proste słowa, które można znaleźć w słowniku języka polskiego. Jeśli hasło zawiera liczby, to zazwyczaj są to proste ciągi znaków lub roczniki. Jeśli strona, z której wyciekły hasła wymagała wielkich znaków, to zazwyczaj hasło zaczyna się wielką literą. A jeśli znak specjalny, to najczęściej będzie to wykrzyknik na końcu. Przestępcy te i wiele podobnych reguł znają już na pamięć. Ich programy do łamania haseł też. W końcu mają ogromne ilości już złamanych haseł i wiedzą co najczęściej wpisujemy jako hasła.

Hasło typu basia123 czy Karolina123! złamane zostanie w ciągu kilku sekund do maksymalnie kilku minut tzw. metodą słownikową. Im prostsze hasło, tym szybciej zostanie złamane. I tym prędzej przestępca przejdzie do kroku drugiego.

Twoje złamane hasło do nieznaczącego nic forum internetowego, do strony z preferencjami muzycznymi czy sklepu z elektroniką jest zazwyczaj niewiele warte dla osoby, która planuje Cię okraść. Jeśli jednak tego samego hasła używasz w innych miejscach, to zaczyna się robić niebezpiecznie. Krokiem drugim po złamaniu hasła będzie zazwyczaj próba wykorzystania go w innych miejscach.

Skrzynka pocztowa, Facebook, komunikator, bank. To tylko kilka miejsc, w których cyberprzestępca spróbuje użyć Twojego świeżo złamanego hasła.

Najcenniejszym „łupem” jest zawsze skrzynka e-mail. Jest to centrum naszego cyfrowego życia, w którym taki osobnik znajdzie wszystkie potrzebne informacje o nas (co kupujemy, z jakiego banku korzystamy, z kim korespondujemy). Czasem wyciągnie on z historii maili skany naszych dokumentów, które mogliśmy wysyłać do notariusza czy jakiejś instytucji.

Poczta e-mail to też cenna zdobycz z innego powodu. Pełen dostęp do skrzynki e-mail pozwala klikać „zapomniałem hasła” w innych serwisach. Dzięki restartowi hasła (i wysłaniu linka do ustanowienia nowego hasła na e-mail) przestępca jest w stanie dostać się praktycznie wszędzie.

Hasło do maila czy Facebooka nie musi być takie samo jak to, które „wyciekło”. Wystarczy, że będę podobne, lub utworzone wg. podobnego schematu.

No bo jeśli Twoje hasło do Dropboxa to M!cha1Dr0pb0x95 to jakie możesz mieć hasło do Facebooka? Ja obstawiam M!cha1Faceb00k95 lub coś podobnego 🙂

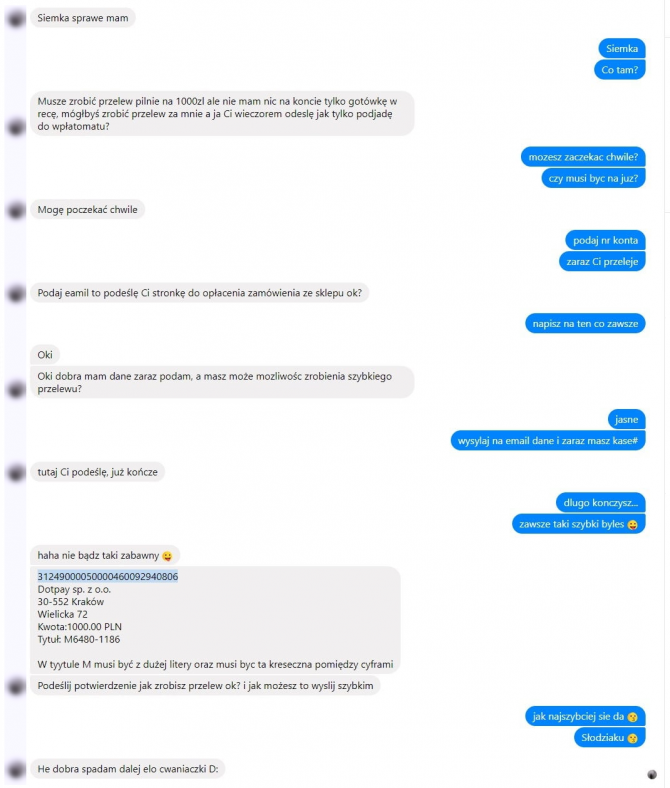

Ostatecznie włamywaczowi chodzi jednak o pieniądze. Mając dostęp do kilu naszych kont (już nie mówiąc o skrzynce e-mail!), możliwości spieniężenia swojej wiedzy i informacji jest sporo. A gdy my zostaniemy już bez pieniędzy i z wyłudzonymi na nasze dane chwilówkami, przychodzi często pora na naszego pracodawcę i naszych znajomych.

Jeśli sądzisz, że Twoje konto na Facebooku jest niewiele warte, bo i tak korzystasz z niego tylko do przeglądania zdjęć dzieci znajomych raz w tygodniu, to muszę wyprowadzić Cię z błędu. Konto na Facebooku jest warte tyle, ile Ty jesteś wart dla swojej rodziny i znajomych.

Przestępca chętnie wykorzysta Wasze relacje i po zapoznaniu się z historią korespondencji, przeprowadzi atak na Twoich najbliższych, podając się za Ciebie. A to poprosi ich o „drobną” pożyczkę, a To poprosi o opłacenie zamówienia w sklepie, bo Tobie nie działa karta, lub chwilowo jesteś bez środków. Albo spróbuje naciągnąć ich na subskrypcję premium SMS lub wyłudzi od nich dane w ten czy inny sposób. Możliwości będzie miał naprawdę wiele.

Przy okazji: Jeśli chcesz się dowiedzieć, w jakich wyciekach haseł pojawił się Twój adres e-mail i skąd wyciekło Twoje hasło, wejdź na stronę https://haveibeenpwned.com. To bezpieczna strona, stworzona przez badacza z dziedziny bezpieczeństwa, która po podaniu Twojego adresu e-mail sprawdzi gdzie wyciekły Twoje dane (co najmniej e-mail i hasło). Możesz się zdziwić!

Jak stworzyć silne, mocne i trudne do złamania hasło?

No dobrze, wiemy już jakie hasła są złe i jak nie tworzyć haseł. Pora więc na poradnik praktyczny o tym, jak stworzyć dobre hasło.

Tradycyjne metody tworzenia bezpiecznych i długich haseł mówią, aby Twoje hasło:

- Miało minimum 8 znaków długości. Najlepiej, gdyby Twoje hasło miało przynajmniej 12-16 znaków. Dłuższe hasło to lepsze hasło.

- Zawierało wielkie i małe litery (AaBb)

- Zawierało cyfry (0123)

- Zawierało znaki specjalne (%!@&;^)

- Nie było słowem ze słownika lub kombinacją słów („kot”, „czarny kot”)

- Nie bazowało na oczywistych zamiennikach znaków („0” zamiast „o”, „1” zamiast „l”)

- Nie zawierało prostych kombinacji klawiszowych, kolejnych liter czy powtarzających się znaków (qwerty, 123456, hhhhhh)

- Nie odnosiło się do nas lub bliskich nam osób (imię psa, imię dziecka, PESEL, ulubiony film)

Trzymając się powyższych zasad, z losowych znaków dostępnych na klawiaturze możemy stworzyć hasło takie jak:

Czy jest to hasło trudne do złamania? Tak.

Czy tego typu hasło można uznać za bezpieczne? Zdecydowanie!

Czy zapamiętasz to hasło? Najprawdopodobniej będzie to trudne.

Może pora więc inaczej zadać pytanie, a mianowicie…

Jak stworzyć silne, mocne i trudne do złamania hasło, które łatwo zapamiętać?

Zastanówmy się najpierw jakie warunki musi spełniać takie idealne hasło:

- Znasz je tylko Ty!

- Jest wystarczająco długie, aby było bezpieczne

- Jest trudne do odgadnięcia, nawet przez osobę, która zna Cię dobrze

- Jest łatwe do zapamietania

- Jest proste do wpisania bez pomyłek

I okazuje się, że jest sposób na takie hasło! Nazywa się Diceware. Metoda polega na stworzeniu hasła składającego się z kilku losowych słów lub ciągów znaków, które razem stworzą nasze nowe, bezpieczne hasło.

Zaraz, zaraz… czy chwilę wcześniej nie wspominałem o tym, że nie powinno tworzyć się haseł, które zawierają słowa.

Owszem. Hasła typu kociak123 czy kawa007 nie są najlepszym pomysłem (delikatnie mówiąc). Zdania typu ala ma kota, kawa jest zimna czy nawet znane cytaty, które składają się z wielu znaków, nie są bezpiecznymi hasłami. Wszystkie one są poprawnymi i używanymi często zdaniami, które można znaleźć w słownikach osób łamiących hasła.

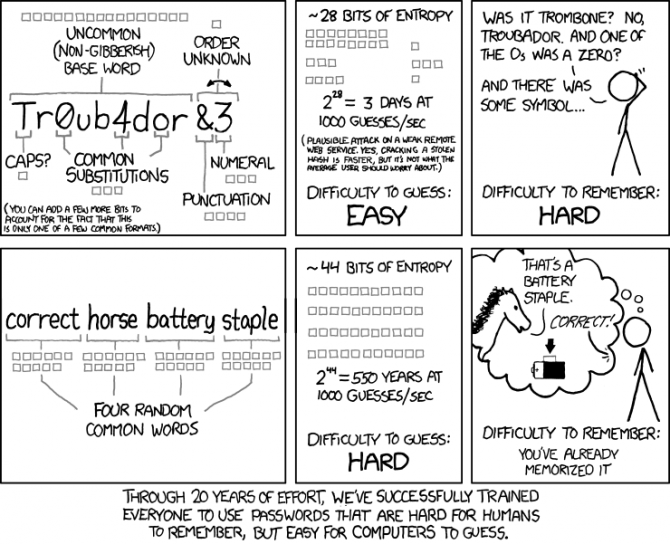

Co jednak z losowymi słowami, tworzącymi dziwaczne zdanie, które jednak łatwo zapamiętać, o których piszę? To już zupełnie coś innego. Niech zobrazuje to komiks przygotowany przez xkcd.

Jak stworzyć hasło metodą Diceware?

Do stworzenia hasła metodą Diceware potrzebowali będziemy… kostki do gry. Do tego musimy zaopatrzyć się w specjalną Listę Słów Diceware (Diceware Word List), która zawiera listę słów z przypisanymi im 5-cyfrowymi numerami. Każda z cyfr jest z przedziału od 1 do 6, co pozwala przy pięciu rzutach kostką wybrać dowolne słowo z listy. Już tłumacze jak to działa krok po kroku.

- Pobierz listę słów Diceware. Na stronie projektu znajdziesz oryginalną listę w języku angielskim oraz listy w innych językach. Polską listę umieściłem na przetłumaczonej przeze mnie stronie Diceware po polsku, a konkretnie pod tym linkiem: Lista słów Diceware po polsku

Przykład słów na liście i przypisanych im numerów:

31666 kajak

32111 kajany

32112 kajet

32113 kajmak

32114 kajuta

32115 kajzer

32116 kaki

32121 kaktus

- Zdecyduj, z ilu słów chcesz stworzyć hasło. Zasada jest prosta: im więcej, tym lepiej. Ja radzę korzystać z minimum 5-6 słów.

- Rzuć kostką i zapisz wynik na kartce papieru. Każde słowo to 5 cyfr. Wyniki zapisuj na kartce w grupach po 5 cyfr. Jeśli masz więcej kostek, możesz użyć kilku na raz.

- Zerknij na swoje każde 5 cyfr i znajdź je na Liście Słów Diceware. Na przykład cyfry 14133 odpowiadają słowu „bestia”

- Kiedy skończysz, postaraj się zapamiętać wygenerowane z słów całkowicie losowe hasło. Kartkę, na której wszystko było zapisywane, zniszcz w ulubiony sposób.

Przykład: Załóżmy, że chcesz wygenerować hasło składające się z 5 wyrazów (to moje zalecane minimum). Musisz rzucić kostką 25 razy (5 rzutów na słowo, 5 słów. 5 x 5 = 25). Załóżmy, że Twoje wyniki to:

5, 5, 4, 3, 2, 1, 5, 6, 3, 1, 6, 6, 3, 5, 3, 3, 3, 3, 3, 6, 6, 3, 2, 3 i 3

Zapisuj wyniki rzutu kostką grupach po 5:

5 5 4 3 2

1 5 6 3 1

6 6 3 5 3

3 3 3 3 6

6 3 2 3 3

Kiedy zerkniesz teraz na podlinkowaną przeze mnie polskojęzyczną listę słów Diceware, znajdziesz słowa odpowiadające „wyrzuconym” numerom:

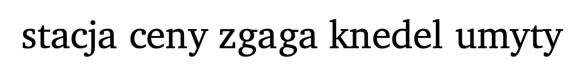

5 5 4 3 2 stacja

1 5 6 3 1 ceny

6 6 3 5 3 zgaga

3 3 3 3 6 knedel

6 3 2 3 3 umyty

Twoje wygenerowane hasło składające się z 5 słów to:

Prawda, że dużo łatwiej je zapamiętać niż losowy zlepek znaków? Bezpieczeństwo i siła takiego 30-znakowego hasła jest znacznie powyżej innych haseł, które sami wymyślimy i będziemy w stanie zapamiętać.

Jeśli nie masz kostki do gry, możesz spróbować innej metody generowania liczb 1-6, z których później ułożysz numery i pozyskasz słowa. Do głowy przychodzi mi losowanie zgniecionych kartek z numerami.

Oczywiście do hasła wygenerowanego metodą Diceware możesz śmiało dodać znaki specjalne i cyfry, jeśli masz taką ochotę lub wymaga tego miejsce, w którym chcesz użyć hasła. To tylko dodatkowo zwiększy „siłę” Twojego hasła. Przykładowo słowa możesz oddzielić myślnikami (-) czy podkreślnikami (_) zamiast spacji.

Mam jednak dla Ciebie dobrą wiadomość. Nawet takich silnych, trudnych do złamania, a jednak łatwych do zapamiętania haseł nie musisz mieć zbyt wiele. Właściwie to wystarczą Ci 3 hasła! O tym jednak za chwilę. Najpierw kilka słów o internetowych narzędziach mierzących siłę i „moc” hasła.

Mierniki i testery siły hasła

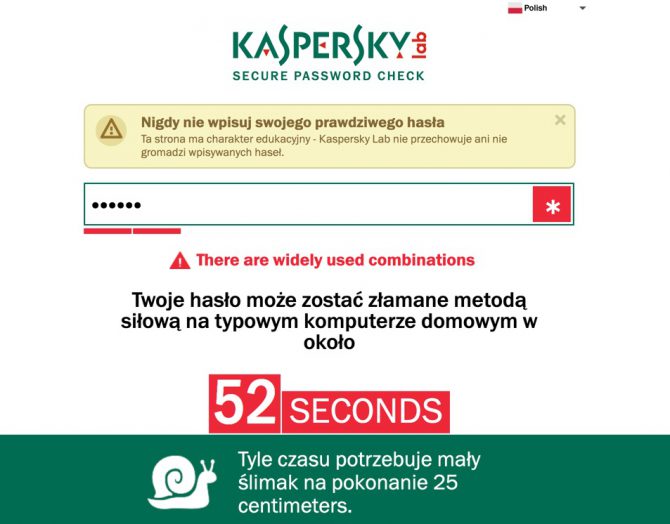

W internecie można znaleźć mierniki siły hasła, które z założenia mają pokazać, jak silne jest wpisane przez nas hasło. Strony te pokazują, jak trudne do złamania jest hasło, zazwyczaj w skali od 1 do 5, lub od „słabe” do „znakomite”. Czy jednak takie testery siły hasła działają i można się nimi sugerować?

Oto linki do kilku najpopularniejszych testerów siły haseł:

- https://password.kaspersky.com/pl/

- https://lastpass.com/howsecure.php

- https://howsecureismypassword.net/

Uwaga! Nie wpisuj tam swoich prawdziwych haseł, które gdziekolwiek używasz lub masz zamiar użyć.

W teorii wszystko działa dobrze. Im hasło ma więcej liter, cyfr, znaków specjalnych i im jest ono dłuższe, tym trudniej je złamać. W praktyce nie jest to jednak pełen obraz sytuacji i jedyny wyznacznik siły hasła.

Tak jak wspominałem wcześniej, osoby zajmujące się łamaniem haseł mają słowniki. I to zarówno słowniki w naszym standardowym rozumieniu, jak i słowniki najpopularniejszych haseł. Do tego oprogramowanie do łamania haseł radzi sobie świetnie z powtarzanymi schematami (np. „!” zamiast „i” czy „0” zamiast „o”). Dzięki temu tzw. hasło słownikowe (czyli takie, które można znaleźć w słownikach haseł) jest znacznie prostsze do złamania.

Niestety mierniki siły hasła nie korzystają z polskich (ani zazwyczaj jakichkolwiek) baz najpopularniejszych haseł, tylko bazują na łamaniu hasła tak zwaną metodą „brute force”, czyli próbowaniem każdej możliwej kombinacji znaków po kolei.

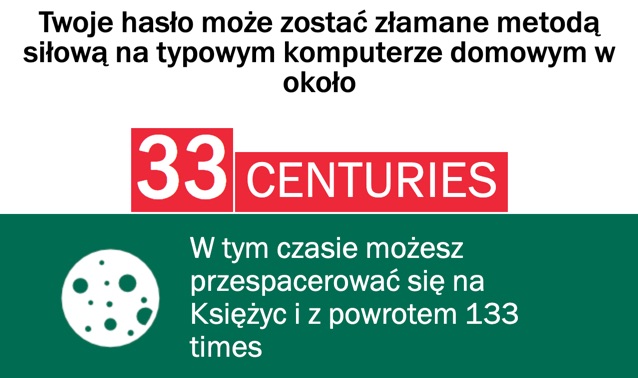

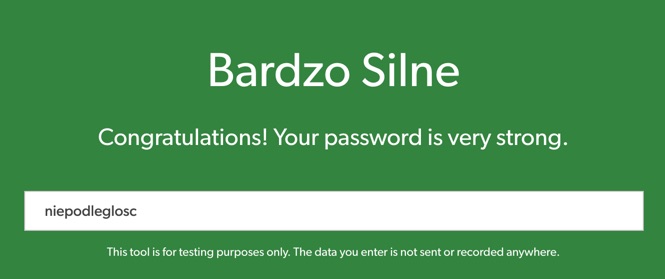

Efekt jest taki, że hasło „niepodleglosc„, które prawdopodobnie zostałoby złamane bardzo szybko przez wprawnego hakera wyposażonego w dobry słownik, nawet na domowym komputerze, jest przez testery siły hasła oznaczane jako bardzo trudne do złamania.

Ile wg testerów zajmie złamanie tego hasła?

- Kaspersky: 33 wieki (w tym czasie możesz przespacerować się na Księżyc i z powrotem 133 razy)

- HowSecureIsMyPassword: 2 lata

- LastPass: hasło oznaczone jako Bardzo Silne

Wniosek: Nie ufaj testerom i miernikom siły hasła!

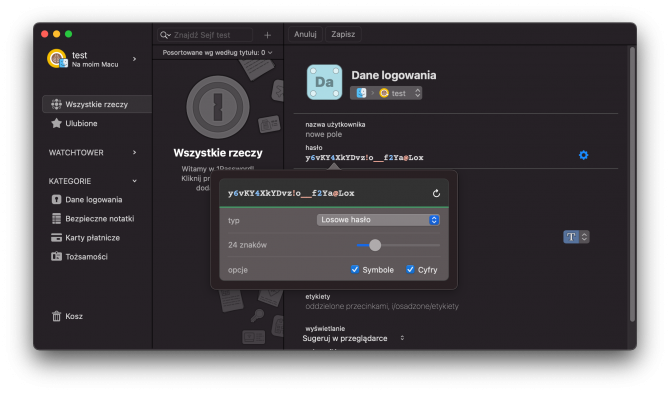

Menadżery haseł – generuj bezpieczne, unikalne hasła dla każdego konta

Na sam koniec artykułu o hasłach, zostawiłem dla Ciebie rozwiązanie prawie wszystkich problemów i bolączek związanych z hasłami. Mowa o menadżerach haseł, które całkowicie załatwiają za nas sprawę tworzenia i zapamiętywania haseł, które będą silne i trudne do złamania.

Używając menadżera haseł, i stosując moją metodę 3 haseł, masz do zapamiętania tylko 3 hasła:

- hasło do komputera,

- hasło do poczty e-mail,

- hasło do menadżera haseł.

Te 3 hasła powinny być superbezpiecznie i najlepiej, gdyby zostały stworzone z wykorzystaniem wspomnianej wcześniej metody Diceware. Wszystkie pozostałe hasła zna i pamięta menadżer haseł, którego używasz. Nie musisz ich znać nawet przez chwilę, bo będą to bezpieczne losowe ciągi znaków wygenerowane przez program.

Dodatkowo niektóre z menadżerów (jak np. używany przeze mnie 1Password) mają funkcję audytu bezpieczeństwa haseł, która powiadomi Cię, gdy Twoje hasło znajdzie się w dostępnym publicznie wycieku haseł.

Przeczytaj mój poradnik poświęcony menedżerom haseł i zacznij używać menadżera haseł już teraz! To jedna z kilku czynności, która pozwoli Ci znacznie zwiększyć Twoje bezpieczeństwo online.

Podsumowanie i najważniejsze wnioski:

- Hasła wyciekały, wyciekają i będą wyciekały

- Im trudniejsze hasło, tym dłużej zajmie jego złamanie

- Musisz mieć unikalne hasło w każdym miejscu (nawet nieistotnym)

- Nie ufaj testerom siły hasła

- Korzystaj z menadżera haseł, aby mieć wszędzie unikalne i bezpieczne hasła i wolną głowę

Jeśli artykuł Ci się spodobał, będę wdzięczny za podzielenie się nim w Twoich mediach społecznościowych. Wrzuć na Facebooka, Twittera, LinkedIna czy Instagrama linka, czy zrzut ekranu z tym artykułem. Dzięki 🙂

Zapisz się na bezpłatny 7-dniowy kurs e-mail:

PODSTAWY BEZPIECZEŃSTWA

i dowiedz się jak zabezpieczyć komputer, telefon i konta internetowe: